Ransomware-Liste inkl. Decryptor (zum Entschlüsseln)

Letzte Aktualisierung: 13.03.2025 (Changelog) | Von

Felix Bauer

Zusätzlich zur Tätigkeit als Sicherheitsberater schreibt Felix Bauer häufig Fachbeiträge zu den Themen IT-Sicherheit und Internet-Technik. Seine Themenschwerpunkte: Antivirus, Sicherheitslücken und Malware. Unter anderem schrieb Felix Bauer bereits Fachbeiträge für die IT-Fachzeitschriften Computerwelt, Heise und IT-Administrator. Felix Bauer wurde in zahlreichen Fach- und News-Beiträgen erwähnt (u. a. in der Wiener Zeitung und in der Computerworld). Einige Referenzen finden Sie auf Felix Bauers Internetseite.

Felix Bauer besitzt den Abschluss Master of Science in Security and Forensic Computing.

Felix Bauer ist Mitbegründer der Initiative bleib-Virenfrei. Alle Beiträge von Felix Bauer ansehen →

,

,

René Hifinger

Nebenbei schreibt René Hifinger gerne über IT-Sicherheitsthemen. In den letzten Jahren veröffentlichte er zahlreiche Fachartikel in Online- sowie Printmedien - u. a. für die Fachmagazine Informatik Aktuell, Computerwelt und DIGITALE WELT. Einen kleinen Auszug seiner Referenzen finden Sie hier.

René Hifinger ist Mitbegründer der Initiative bleib-Virenfrei. Alle Beiträge von René Hifinger ansehen →

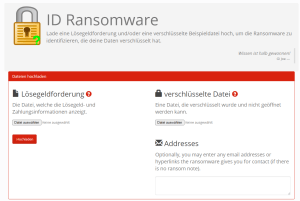

Mit unserer Ransomware-Liste können Sie Ransomware-Trojaner identifizieren und gegebenenfalls entschlüsseln. Ist ein Entschlüsselungsprogamm verfügbar, stellen wir Ihnen das entsprechende Programm zum Download zur Verfügung.Felix Bauer

Felix Bauer

Zusätzlich zur Tätigkeit als Sicherheitsberater schreibt Felix Bauer häufig Fachbeiträge zu den Themen IT-Sicherheit und Internet-Technik. Seine Themenschwerpunkte: Antivirus, Sicherheitslücken und Malware. Unter anderem schrieb Felix Bauer bereits Fachbeiträge für die IT-Fachzeitschriften Computerwelt, Heise und IT-Administrator. Felix Bauer wurde in zahlreichen Fach- und News-Beiträgen erwähnt (u. a. in der Wiener Zeitung und in der Computerworld). Einige Referenzen finden Sie auf Felix Bauers Internetseite.

Felix Bauer besitzt den Abschluss Master of Science in Security and Forensic Computing.

Felix Bauer ist Mitbegründer der Initiative bleib-Virenfrei. Alle Beiträge von Felix Bauer ansehen →

René Hifinger

René Hifinger

Nebenbei schreibt René Hifinger gerne über IT-Sicherheitsthemen. In den letzten Jahren veröffentlichte er zahlreiche Fachartikel in Online- sowie Printmedien - u. a. für die Fachmagazine Informatik Aktuell, Computerwelt und DIGITALE WELT. Einen kleinen Auszug seiner Referenzen finden Sie hier.

René Hifinger ist Mitbegründer der Initiative bleib-Virenfrei. Alle Beiträge von René Hifinger ansehen →

Ransomware

Unsere Liste ↓ enthält aktuell 1114 Ransomware-Varianten und dokumentiert die jeweils verwendeten Dateierweiterungen + Lösegeldforderungen. Soweit verfügbar, gibt es Links zu Decryptor (zum Entschlüsseln).

Ransomware entschlüsseln: Liste mit Entschlüsselungstools

| Ransomware |

Dateiendungen | Lösegeldforderung | Merkmale | Verschlüsselung | Decryptor |

|---|---|---|---|---|---|

| $ ucyLocker | .WINDOWS | READ_IT.txt | |||

| .CryptoHasYou. | .enc | YOUR_FILES_ARE_LOCK |

AES (256) | ||

| 010001 | .010001 | tmpsfn_as.txt | 500 $ Lösegeld in Bitcoin. E-Mail-Adresse:

jduy3jd87dhs@grr.l |

AES | |

| 05250lock | .random(5) | XXXXXXXX-FILES ENCRYPTED.txt |

E-Mail-Adressen:

05250lock@tutamail |

AES | |

| 0kilobypt | |||||

| 0mega | .0mega | DECRYPT-FILES.txt | |||

| 0XXX | .0xxx | !0XXX_DECRYPTION_RE |

E-Mail-Adresse: iosif.lancmann@mai |

AES + RSA | |

| 1337 | .1337 | yourhope.txt | |||

| 1337-Locker | Die Lösegeldforderung ist der Sperrbildschirm. | AES (128 / 256) | |||

| 16x | .16x | Die Lösegeldforderung ist der Sperrbildschirm. | |||

| 2023 | .2023 | README!.txt | |||

| 20dfs | . 20dfs | DECODING_FILES.txt | Fordert ein Lösegeld von 500 US-Dollar in Monero. | AES + RSA | |

| 24H | .24H | ReadME-24H.txt | E-Mail-Adressen: 24H@tutanota.com, 24HDecryptor@Mail. |

||

| 2700 | .2700 | info.txt info.hta |

|||

| 2QZ3 | .2QZ3 | info.txt info.hta |

|||

| 3000USDAA | .3000USDAA | ----Read-Me-----.tx |

|||

| 32aa | .32aa | AES + RSA | |||

| 34678 | .34678 | README!.txt | |||

| 3AM | .threeamtime | RECOVER-FILES.txt | |||

| 3nCRY | .3nCRY | READ_ME.txt | Fordert ein Lösegeld von 0,5 Bitcoin. Die Lösegeldforderung ist in 5 Sprachen geschrieben. | AES | |

| 4rw5w | .4rwcry4w | Fordert ein Lösegeld von 30 Dollar in Bitcoin. Die Lösegeldforderung ist der Sperrbildschirm. | AES & DES | ||

| 54bb47h | .54bb47h | *** N/A *** | AES + RSA | ||

| 5ss5c | . 5ss5c .5ss5c |

||||

| 68-Random-HEX | PUSSY.TXT | Jeder verschlüsselten Datei wird eine zufällige Wildcard-Erweiteru |

AES + RSA | ||

| 6y8dghklp | .6y8dghklp | info.txt info.hta |

|||

| 725 | .725 | RECOVER-FILES.html | |||

| 726 | .726 | RECOVER-FILES-726.h |

|||

| 777 | .777 | read_this_file.txt | Lösegeld: 500 Dollar oder 1500 Dollar | XOR | Emsisoft Decrypter |

| 7ev3n | .R4A .R5A |

FILES_BACK.txt | Ändert das Desktop-Hintergrun |

7ev3n Decoder | |

| 7ev3n-HONE$T | .R5A | FILES_BACK.txt | Verlangt ein Lösegeld von 1 Bitcoin. Die Ransomware benennt die Dateien entsprechend der numerischen Reihenfolge (1.R5A, 2.R5A, 3.R5A...) | ||

| 7even Security | Please Read Me !!!.txt | Erfasst Benutzerdaten auf Netzwerk-NAS-Gerä |

|||

| 7h9r | .7h9r | README_.TXT | 7h9r341@gmail.com | AES | |

| 7zipper | .7zipper | Saiba como recuperar seus arquivos.txt | zipper@email.tg | ||

| 8base | .8base | info.txt | |||

| 8lock8 | .8lock8 | READ_IT.txt | Basiert auf HiddenTear | AES (256) | HT Bruteforcer |

| @BLOCKER | .@BLOCKED | ||||

| AAC | .aac | Learn how to recover your files.txt | contatoaac@vpn.tg | ||

| Abyss | .Abyss | WhatHappened.txt | |||

| Acepy | .acepy | ACEPY_README.txt | |||

| Acessd | .acessd | How_to_back_files.h |

|||

| Admin Locker | .1admin .2admin .3admin .admin1 .admin2 .admin3 |

!!!Recovery File.txt | AES + RSA | ||

| ADMON | .ADMON | RESTORE_FILES_INFO. |

|||

| Adrianov | .1iyT6bav7VyWM5 | adrianov.txt | |||

| AeR | .AeR | info.txt | |||

| AESMewLocker AESMew | .locked | READ_IT.txt | CONTACT_ME.AESMew@ |

AES | |

| AES_NI | .aes_ni .aes256 .aes_ni_0day |

!!! READ THIS - IMPORTANT !!!.txt | AES (256) | Avast Decryption Tool | |

| Afire | .afire | Restore.txt | |||

| Afrodita | __README_RECOVERY_. |

Den verschlüsselten Dateien wird keine Dateiendung hinzugefügt. | AES + RSA | ||

| Ahgr | .ahgr | _readme.txt | Stop/Djvu Ransomware | ||

| Ahui | .ahui | _readme.txt | Stop/Djvu Ransomware | ||

| AiraCrop | ._AiraCropEncrypt |

How to decrypt your files.txt | |||

| Ako | . |

ako-readme.txt | Verlangt ein Lösegeld von 0,5-1 BTC. | AES | |

| Al-Namrood | .unavailable .disappeared |

How to decrypt your files.txt | Emsisoft Decrypter | ||

| Alcatraz Locker | .Alcatraz | ransomed.html | AES (256) + Base64 | Avast Decryption Tool | |

| Alfa | .bin | README HOW TO DECRYPT | Vom Hersteller der Cerber-Ransomware | ||

| Alice | .alice | How to Restore Your Files.txt | |||

| Alma | Unlock_files_random |

AES (128) | |||

| Alock | .alock | HOW_TO_BACK_FILES.h |

|||

| Alpha | .encrypt | Read Me (How Decrypt)! | Eine neue Version der TeslaCrypt-Ransomw |

AES (256) | Bleeping |

| Alphabet | Verschlüsselt keine Dateien / liefert Ihnen den Schlüssel | ||||

| AlphaBetaCrypt | .CRYPT | README_README_READM |

E-Mail-Adresse: supalpha@cock.li | AES + RSA | |

| Alphaware | .Alphaware | readme.txt | |||

| AMBA | .amba .R5A |

READ_ (Russisch) | |||

| Amnesia | .amnesia .CRYPTBOSS .01 .02 |

HOW TO RECOVER ENCRYPTED FILES.TXT | s1an1er111@protonm |

Emsisoft Decrypter | |

| Amogus | .amogus | Keine Losegeldforderung | |||

| AnDROid | .android | Kaspersky Decrypter | |||

| Anep | Die Lösegeldforderung ist der Sperrbildschirm. Den verschlüsselten Dateien wird keine Erweiterung hinzugefügt. | ||||

| Angela Merkel | .angelamerkel | ||||

| AngleWare | .AngleWare | READ_ME.txt | |||

| Angry Duck | .adk | Fordert 10 BTC | |||

| AnGrYTuRkEy | .AnGrYTuRkEy | read_it.txt | |||

| Anime | .anime | I_LOVE_ANIME.txt | E-Mail-Adresse: zdarovachel@gmx.at | ||

| Annabelle | .ANNABELLE | AES (256) | Bitdefender Decrypt Tool | ||

| AnonTsugum | .anontsugumi | README.txt | |||

| Anony | |||||

| Anonymous Arabs | .encrypt | read_mt.txt | |||

| Anti-DDos | .f*cked | Bleeping |

|||

| Anti-us | .anti-us | read-it.txt | |||

| AntiWar | .putinwillburninh |

RUSSKIJ VOENNIJ KORABL IDI NA***.html | |||

| Anubis | .coded | Decryption Instructions.txt | EDA2 | AES (256) | |

| Apis | .apis | read_apis.txt | Verlangt ein Lösegeld von 10.500 US-Dollar in BTC. Eine Zahlung des Lösegelds führt nicht zum Ziel. Die verschlüsselte Dateien lassen sich nicht wiederherstellen. | ||

| Apocalypse | .encrypted .SecureCrypted .FuckYourDat |

.How_To_Decrypt.txt | decryptionservice@ |

Emsisoft Decrypter | |

| ApocalypseVM | .encrypted .locked .FuckYourData .Encryptedfile .SecureCrypted |

.How_To_Get_Back.tx |

Die Ransomware nutzt VMprotect | Emsisoft Decrypter | |

| APT14CHIR | .APT14CHIR | PLEASE READ.txt | |||

| Architects | .architects | readme.txt | |||

| ArisLocker | .aris | readme.txt | Verlangt ein Lösegeld von 75 US-Dollar in BTC. | AES (256) + RSA | |

| Army Signal | .SIGSCH | README_SIGSCH.txt | |||

| ASN1 | !!!!!readme!!!!!.ht |

||||

| AsupQue | info.hta | E-Mail-Adressen: AsupQue@protonmail |

AES + RSA | ||

| AtomSilo | .ATOMSILO | Avast AtomSilo Decryptor | |||

| Attack | .attack7 | how_to_back_files.h |

|||

| AttackFiles | .attackfiles | How_to_back_files.h |

|||

| AttackSystem | .attacksystem | How_to_back_files.h |

|||

| Attackuk | .attackuk | How_to_back_files.h |

|||

| Aura | Rakhni erstellt die Datei exit.hhr.oshit, die ein verschlüsseltes Kennwort enthält | Kaspersky Decrypter | |||

| Aurora | .aurora .animus .ONI .Nano .cryptoid .peekaboo .isolated .infected .locked .veracrypt .masked .crypton .coronolock .bukyak .serpom .systems32x |

Emsisoft Decrypter | |||

| Auto | .auto | RESTORE_FILES_INFO. RESTORE_FILES_INFO. |

|||

| AutoIt | Kaspersky Decrypter | ||||

| AutoLocky | .locky .locked |

info.txt info.html |

Programmiersprache AutoIt. Lösegeld: 0,75 Bitcoins | AES (128) | Emsisoft Decrypter |

| Avaddon | Lösegeldforderung per Bildschirmhintergr |

AES (256) + RSA (2048) | Emsisoft Decrypter | ||

| Avanzi | .avan | info.txt | |||

| Avast | .avast | RECOVERY INFORMATION.txt | |||

| AvosLocker | .avos | GET_YOUR_FILES_BACK |

AES (256) | ||

| Aw3s0m3Sc0t7 | .enc | ||||

| Azop | .azop | _readme.txt | Stop/Djvu Ransomware | ||

| Azqt | .azqt | _readme.txt | Stop/Djvu Ransomware | ||

| AzzEncrypt | Die Lösegeldforderung ist der Sperrbildschirm. | AES + RSA | |||

| B-Panther | .B-Panther | HOW TO DECRYPT FILES.txt | |||

| Baal | read_it.txt | Ändert das Desktop-Hintergrun |

|||

| Babaxed | .babaxed | RECOVERY INSTRUCTIONS 0.txt RECOVERY INSTRUCTIONS 1.txt RECOVERY INSTRUCTIONS 2.txt RECOVERY INSTRUCTIONS 3.txt RECOVERY INSTRUCTIONS 4.txt RECOVERY INSTRUCTIONS 5.txt |

Verlangt ein Lösegeld von 50 US-Dollar in BTC. | ||

| Babuk | .__NIST_K571__ .babyk .doydo .blastoise .chernobyl .cyber .kings .ljubi |

How To Restore Your Files.txt | Verlangt ein Lösegeld von 60.000 bis 85.000 US-Dollar in BTC. Aliasse: Babuk Locker, Vasa Locker | SHA (256) + ChaCha8 + ECDH | |

| BabyDuck | .babyduck | ATTENTION!!!.txt | |||

| BackMyData | .backmydata | info.txt info.hta |

|||

| Backoff | .backoff | read_it.txt | |||

| BadBlock | Help Decrypt.html | Fügt verschlüsselten Dateien keine Erweiterung hinzu | RSA | Emsisoft Decrypter | |

| BadEncript | .bript | More.html | |||

| BaksoCrypt | .adr | Basiert auf my-Little-Ransomwa |

|||

| Bam-2021 | .bam! | Lösegeldforderung per Bildschirmhintergr |

AES & RSA | ||

| BaN | .BaN | HOW TO DECRYPT FILES.txt | |||

| Bandarchor | Dateien werden teilweise verschlüsselt | AES (256) | Emsisoft Decrypter | ||

| Banks1 | .banks1 | ReadMe.txt | E-Mail-Adressen: jerjis@tuta.io, jerjis@tutamail.co |

AES (256) + RSA (4096) | |

| BarRax | .BarRax | Basiert auf HiddenTear | BarRax Decryptor | ||

| Bart | .bart.zip | recover.txt recover.bmp |

AES (256) | Avast Decryption Tool | |

| Basn | .basn | unlock your files.txt | |||

| BB | .encryptedbyBB | Die Lösegeldforderung ist der Sperrbildschirm. | |||

| BeijingCrypt | .beijing | !RECOVER.txt | E-Mail-Adresse: beijing520@cock.li |

AES + RSA | |

| Bhtw | .bhtw | _readme.txt | Stop/Djvu Ransomware | ||

| Bhui | .bhui | _readme.txt | Stop/Djvu Ransomware | ||

| BianLian | .bianlian | Look at this instruction.txt | AES (256) | Avast Decryption Tool | |

| BigBobRoss | .encryptedALL .djvu .obfuscated .cheetah |

Read Me.txt | RobSmithMba@proton |

AES (128) | Avast Decryption Tool |

| BigBossHorse | .bigbosshorse .file.decrypt .heronpiston .horsedeal .LIKEAHORSE .NUNCATARDE .WhiteHorse .Zhirinovsky .zipzipulya INHORSEWETRUST |

#Decryption#.txt | E-Mail-Adressen: bigbosshorse@ctemp |

||

| Bisamware | .BISAMWARE | SYSTEM=RANSOMWARE=I |

|||

| BitCryptor | .clf | Neue CoinVault Variante | Kaspersky Decrypter | ||

| BitKangaroo | .bitkangaroo | Bleeping |

|||

| BitPyLock | .bitpy | # HELP_TO_DECRYPT_YOU |

Verlangt ein Lösegeld von 0,8 - 5 BTC. | AES | |

| BitStak | .bitstak | Bleeping |

|||

| Bl00dyAdmin | .CRYPT | Read_instructions_T |

|||

| Black Berserk | .Black | Black_Recover.txt | |||

| Black Hunt 2.0 | .Hunt2 | #BlackHunt_ReadMe.t |

|||

| BlackBasta | .basta | readme.txt | |||

| BlackBerserk | .Black | Black_Recover.txt | |||

| BlackBit | .KTBR | ||||

| BlackByte | .blackbyte | BlackByte_restoremy |

Email: blackbyte@onionmai |

AES & RSA | |

| BlackClaw | .apocalypse | RECOVER YOUR FILES.hta | AES + RSA | ||

| BlackDream | .BlackDream | ReadME-Decrypt.txt | |||

| BlackHatUP | .BlackHatUP | read_it.txt | |||

| BlackHunt | .Black | E-Mail-Adressen: tset@gmail.com, tset2@gmail.com | |||

| BlackKingdom | .DEMON | README.txt | Verlangt ein Lösegeld von 10.000 US-Dollar in BTC. | AES (256) | |

| Blackoutware | .blo | !!!WARNING!!!.txt | |||

| BlackRock | .blackrock | info.txt info.hta |

|||

| BlackShades Crypter | .Silent | Hacked_Read_me_to-d |

AES (256) | ||

| Blaze | .blaze | How To Decrypt.txt | |||

| Blocatto | .blocatto | Basiert auf HiddenTear | AES (256) | ||

| Blocky | .locked | READ_IT.txt | AES + RSA (2048) | ||

| BlockZ | .blockZ | How To Restore Your Files.txt | |||

| BlueCheeser | .himr | Instructions.txt | Verlangt ein Lösegeld von 400 Dollar in BTC. | XOR | |

| BlueEagle | .MaxSteel.Saher Blue Eagle | Verlangt ein Lösegeld von 0.812 BTC. | AES + RSA | ||

| Bluerose | brehrose.txt | ||||

| BlueSky | .bluesky | # DECRYPT FILES BLUESKY #.txt # DECRYPT FILES BLUESKY #.html |

|||

| BO Team | .bot | How To Restore Your Files.txt | |||

| BOOM | .BOOM | info.txt info.hta |

|||

| Booyah | .bitstak | ||||

| BoY | .BoY | HOW TO DECRYPT FILES.txt | |||

| Bozewerkers | .givemenitro | Die Lösegeldforderung ist der Sperrbildschirm. | |||

| Brazilian | .lock | MENSAGEM.txt | Basiert auf EDA2 | AES (256) | |

| Brazilian Globe | HOW_OPEN_FILES.html | ||||

| Brick | .brick | ID_GENERATE.TXT | E-Mail-Adresse: entercritical@prol |

AES | |

| BrLock | .lock | AES | |||

| Browlock | .lock | keine lokale Verschlüsselung, gesperrter Browser | |||

| BRUH | read_it.txt | Die Lösegeldforderung ist der Sperrbildschirm. | |||

| Bspojzo | .bspojzo | HOW TO RESTORE YOUR BSPOJZO FILES.TXT | |||

| btc-A | .btc-Apt2 | HOW TO DECRYPT FILES.txt | |||

| BTC-azadi | .BTC | How To Restore Files.txt | |||

| BTCWare | .btcware .cryptobyte .cryptowin .theva .onyon |

#_HOW_TO_FIX_!.hta | Verwandt mit / neue Version von CryptXXX | RC4 AES (192) |

Avast Decryption Tool |

| Bucbi | .lock | #_HOW_TO_FIX_!.hta | Ändert keine Dateinamen | GOST | |

| BUG | .bug | Read_Bug.html | AES (256) + RSA (2048) | ||

| BuLock | .bulock1 | HOW_TO_BACK_FILES.h |

|||

| BuSaveLock | .busavelock53 | How_to_back_files.h |

|||

| BuyUnlockCode | BUYUNLOCKCODE.txt | Löscht keine Schattenkopien | |||

| BWall | .bwall .bw |

AES (256) + RSA (4096) | |||

| Byee | .byee | read_it-EC.txt | |||

| ByteDefender | Das Entschlüsselungs- |

||||

| C0hen Locker | .c0hen | Die Lösegeldforderung ist der Sperrbildschirm. Verlangt ein Lösegeld von 0,15 BTC. | AES | ||

| Calvo | .[seamoon@criptex |

info.txt info.hta |

cusapool@firemail. |

||

| Carver | .carver | Info.txt | |||

| CATAKA | Readme.txt | Dateiendungen: zufällige Zeichen | |||

| CCC USA | .cccusawasted | ||||

| Cebrc | .cebrc | read_it.txt | |||

| Central Security Treatment Organization | .cry | !Recovery_[random_c !Recovery_[random_c |

|||

| Cerber 1 | .cerber | # DECRYPT MY FILES #.html # DECRYPT MY FILES #.txt # DECRYPT MY FILES #.vbs |

AES | Trend Micro File Decryptor | |

| Cerber 2 | .cerber2 | Spricht mit den Opfern und ändert das Desktop-Hintergrun |

|||

| Cerber 3 | .cerber3 | # HELP DECRYPT #.txt | Spricht mit den Opfern | ||

| CerberTear | |||||

| Chaddad | .chaddad | RESTORE_FILES_INFO. RESTORE_FILES_INFO. |

|||

| Charmant | .charmant | #RECOVERY#.txt | E-Mail-Adresse: charmant@firemail. |

AES | |

| CheckMail7 | .checkmail7@proto |

Emsisoft Decrypter | |||

| CheckMate | .checkmate | !CHECKMATE_DECRYPTI |

|||

| Chernobyl | .chernobyl | Restore Your Files.txt | |||

| Chernolocker | .CHERNOLOCKER .djvu .obfuscated .cheetah |

filelocker@protonm |

AES (256) | Emsisoft Decrypter | |

| ChiChi | .chichi | Guide To Recover Your Files.txt | AES (128) + RSA (2048) | ||

| ChileLocker | .crypt | readme_for_unlock.t |

|||

| Chimera | .crypt | YOUR_FILES_ARE_ENCR YOUR_FILES_ARE_ENCR |

Kaspersky Decrypter | ||

| CHIP | .CHIP .DALE |

CHIP_FILES.txt DALE_FILES.TXT |

|||

| ChocVM | .chocolate | +README-WARNING+.tx |

|||

| ChupaCabra | .ChupaCabra | HowToDecrypt.txt | Verlangt ein Lösegeld von 0.003 - 0.02 BTC. Enthält eine Software zum Mining von Monero. | AES & RSA | |

| Cincoo | _enc | README.txt | AES + RSA | ||

| Click Me Game | |||||

| Clock | Verschlüsselt nichts | ||||

| Clop | .Clop | ClopReadMe.txt | Verlangt normalerweise zwischen 500 $ und 1500 $ in Bitcoin. | ||

| CloudSword | Warning警告.html | ||||

| Clown | .clown | read_it.txt | |||

| CNHelp | .cnh | README.txt | E-Mail-Adresse: helper.china@aol.c |

AES (256) + RSA (2048) | |

| COBRA | .COBRA | read_it_cobra.txt | |||

| Cockblocker | .hannah | ||||

| Coffee | .coffee | 请阅读我.RSA.tx |

Verlangt das Lösegeld in ZEC (Zcash-Kryptowähr |

AES + RSA | |

| CoinVault | .clf | wallpaper.jpg | Base64 + String Replacement | Kaspersky Decrypter | |

| Coms | .[golbnaty@aol.co |

FILES ENCRYPTED.txt | Basiert auf der Ransomware Dharma, golbnaty@aol.com | ||

| Conti | .CONTI | CONTI_README.txt | E-Mail-Adressen: mantiticvi1976@pro |

AES (256) + RSA (4096) | |

| CookiesHelper | .cookieshelper | FILE RECOVERY.txt | |||

| Coom | .coom | READ_IT.txt | Verlangt ein Lösegeld von 0,015 BTC. | AES | |

| CoV | .CoV | HOW TO DECRYPT FILES.txt | |||

| Coverton | .coverton .enigma .czvxce |

!!!-WARNING-!!!.htm !!!-WARNING-!!!.txt |

AES (256) | ||

| Covid29 | covid29-is-here.txt | ||||

| CovidLocker | .covid .inprocess |

How_To_Recover.mht | undelivered@onet.p |

AES + RSA + ChaCha | |

| Creeper | .rag2hdst .creeper .cripper |

DECRIPT_Files.txt | Bezahlung per Monero

Mail-Adresse: skgrhk2118@tutanot |

AES (CBC) | |

| Crimson Walrus | .tusk | DECRYPT_YOUR_FILES. |

|||

| Cring Hand | .cring .vjiszy1lo .jpghosts .phantom .VnBeHa99y .pay4it .locked .sg-Geister .just4money |

deReadMe!!!.txt | AES (256) + RSA (8192) | ||

| Crocodile Smile | .CrocodileSmile | READ_SOLUTION.txt | |||

| CrossLock | .crlk | —CrossLock_readme |

|||

| Crptxxx | .crptxxx | HOW_TO_FIX_!.txt | Verwendet den UAC-Bypass von @enigma0x3 | ||

| Cryaki | .{CRYPTENDBLACKDC |

Kaspersky Decrypter | |||

| Crybola | Kaspersky Decrypter | ||||

| CryCryptor | .enc | readme_now.txt | E-Mail-Adresse: supportdoc@protonm |

AES (CBC-Modus) | |

| CryDroid | .enc | readme_now.txt | AES (CBC-Modus) | ||

| CryFile | .criptiko .criptoko .criptokod .cripttt .aga |

SHTODELATVAM.txt Instructionaga.txt |

|||

| CryLocker | .cry | !Recovery_[random_c !Recovery_[random_c |

Identifiziert Opferstandorte mit der Google Maps API | ||

| CrypBits256 | .CrypBits256PT2 | HOW TO DECRYPT FILES.txt | |||

| CrypBoss | .crypt | Mail-Adresse: @dr.com | Emsisoft Decrypter | ||

| CrypMIC | README.TXT README.HTML README.BMP |

CryptXXX clone/spinoff | AES (256) | ||

| Crypt32 | AES (256) | Emsisoft Decrypter | |||

| Crypt38 | .crypt38 | AES | Bleeping |

||

| Crypt888 | Lock. | Lösegeldforderung per Bildschirmhintergr |

AES | Microcop Decryptor | |

| crYptA3 | .crYptA3 | readme_for_unlock.t |

|||

| CryptConsole | How decrypt files.hta | Gibt sich als Globe Ransomware aus. Verschlüsselt die Dateien nicht. | CryptConsole Decrypter | ||

| Crypter | Verschlüsselt die Dateien nicht wirklich, sondern benennt sie lediglich um. | ||||

| CryptFIle2 | .CRYPTOSHIELD .rdmk .lesli .scl .code .rmd .rscl |

RSA | Avast Decryption Tool | ||

| CryptInfinite | .crinf | ReadDecryptFilesHer |

Emsisoft Decrypter | ||

| Crypto (MedusaLocker) | .crypto1317 | How_to_back_files.h |

|||

| Crypto Ransomeware | |||||

| CryptoBit | .crinf | OKSOWATHAPPENDTOYOU |

AES & RSA | ||

| CryptoBlock | RaaS | ||||

| CryptoDarkRubix | .CryptoDarkRubix | unlockFiles.txt | E-Mail-Adresse: sudeio@geto.tk | AES + RSA | |

| CryptoDefense | .crinf | HOW_DECRYPT.TXT HOW_DECRYPT.HTML HOW_DECRYPT.URL |

Emsisoft Decrypter | ||

| CryptoDevil | .devil | ||||

| CryptoFinancial | |||||

| CryptoFortress | READ IF YOU WANT YOUR FILES BACK.html | Verschlüsselt 50% einer Datei. Maximale Dateigröße: 5 MB | AES (256) RSA (1024) |

||

| CryptoGraphic Locker | wallpaper.jpg | AES (128) | |||

| CryptoHasYou | .enc | YOUR_FILES_ARE_LOCK |

Der Entschlüsselungs- |

AES (256) | |

| CryptoHauler | .Dark | Ransomware Text Message.txt | Verlangt ein Lösegeld von 100 US-Dollar in BTC. | AES + RSA | |

| CryptoHost | Verbreitung per µ-Torrent-Client | AES (256) (RAR Implementierung) | Passwort Generator | ||

| CryptoJoker | README!!!.txt GetYouFiles.txt crjoker.html |

AES (256) | |||

| CryptoJoker 2022 | .fucked | CAD Recovery Information.txt | AES + RSA | ||

| CryptoLocker | RSA (2048) | Kaspersky Decrypter | |||

| CryptoLocker 1.0.0 | |||||

| CryptoLocker 5.1 | |||||

| CryptoLuck / YafunnLocker | .[victim_id]_luck | @WARNING_FILES_ARE_ |

AES (256) | ||

| CryptomanGizmo | .[random] | [random].README.txt | E-Mail-Adressen: cryptoman@mailfenc |

||

| CryptoMix | HELP_YOUR_FILES.htm HELP_YOUR_FILES.txt (CryptoWall 3.0, 4.0) |

RSA (2048) | Avast Decryption Tool | ||

| CryptON | .id-_locked .id-_locked_by_kr .id-_locked_by_pe .id-_x3m .id-_r9oj .id-_garryweber@p .id-_steaveiwalke .id-_julia.crown@ .id-_tom.cruz@ind .id-_CarlosBolteh .id-_maria.lopez1 |

RSA AES (256) SHA (256) |

Emsisoft Decrypter | ||

| CryptoPatronum | .enc | HOW TO RECOVER ENCRYPTED FILES.txt | E-Mail-Adresse: cryptopatronum@pro |

AES (256) | |

| CryptoPy | .crypto | hackeado.txt | AES + RSA | ||

| Cryptorium | .ENC | Benennt Dateien nur um und verschlüsselt sie nicht | |||

| CryptoRoger | !Where_are_my_files |

AES | |||

| CryptoShadow | .doomed | LEER_INMEDIATAMENTE |

|||

| CryptoShield | .CRYPTOSHIELD .rdmk .lesli .scl .code .rmd .rscl .MOLE |

# RESTORING FILES #.HTML # RESTORING FILES #.TXT |

CryptoMix Variante | AES (256) ROT-13 |

Avast Decryption Tool |

| CryptoShocker | ATTENTION.url | AES | |||

| CryptoTor Locker2115 | HOW TO DECRYPT FILES.txt | AES | Decryption Anleitung | ||

| CryptoTrooper | AES | ||||

| CryptoWall 1 | DECRYPT_INSTRUCTION DECRYPT_INSTRUCTION DECRYPT_INSTRUCTION INSTALL_TOR.URL |

||||

| CryptoWall 2 | HELP_DECRYPT.TXT HELP_DECRYPT.PNG HELP_DECRYPT.URL HELP_DECRYPT.HTML |

||||

| CryptoWall 3 | HELP_DECRYPT.TXT HELP_DECRYPT.PNG HELP_DECRYPT.URL HELP_DECRYPT.HTML |

||||

| CryptoWall 4 | HELP_YOUR_FILES.HTM HELP_YOUR_FILES.PNG |

||||

| CryptoWire | AES (256) | ||||

| CryptXXX | .crypt | de_crypt_readme.bmp de_crypt_readme.txt de_crypt_readme.htm |

Kaspersky Decrypter | ||

| CryptXXX 2.0 | .crypt | personal-ID.txt personal-ID.html personal-ID.bmp |

Kaspersky Decrypter | ||

| CryptXXX 3.0 | .crypt .cryp1 .crypz .cryptz |

Kaspersky Decrypter | |||

| CryptXXX 3.1 | .cryp1 | Kaspersky Decrypter | |||

| CryPy | .cry | README_FOR_DECRYPT. |

AES | ||

| CrySiS | .crysis .crypt .xtbl |

Eset CrySiS Decryptor | |||

| CryWiper | .CRY | README.txt |

Verlangt ein Lösegeld von 0,5 BTC. | ||

| CTB-Faker | |||||

| CTB-Locker | .ctbl | AllFilesAreLocked-u DecryptAllFiles-use (random).html |

Zufällige Dateierweiterungen | RSA (2048) | |

| CTB-Locker WEB | AES (256) | ||||

| Cuba | .cuba | !!! ALL YOUR FILES ARE ENCRYPTED !!!.TXT | AES | ||

| cursoDFIR | .cursoDFIR | meleaicara.txt | |||

| Cute | .已加密 .encrypted |

Your files encrypted by our friends !!! .txt | Basiert auf my-Little-Ransomwa |

AES (128) | CuteRansomware Decryptor |

| CuteKitty | Verlangt ein Lösegeld von 1 BTC. E-Mail-Adresse: papi@cats.meow | AES + RSA | |||

| CY3 | .CY3 | info.txt | |||

| Cyb | .cyb | Dectryption-guide.t |

VoidCrypt Ransomware | ||

| Cyber SpLiTTer Vbs | Basiert auf HiddenTear | ||||

| CyberThanos | .locked | README_CyberThanos. |

AES + RSA | ||

| Cyborg | .petra .EncryptedcFilePa .Cyborg1 .LockIt |

Cyborg_DECRYPT.txt | AES (256) | Emsisoft Decrypter | |

| Cyrat | .CYRAT | RANSOME_NOTE.txt | Verlangt ein Lösegeld von 500 BTC. E-Mail-Adresse: officialintuitsoft |

||

| D0n | .d0n | info.txt | |||

| D3adCrypt | . d3ad | d3ad_Help.txt d3ad_Help.hta |

AES + RSA | ||

| Damage | .damage | Geschrieben in Delphi | SHA-1 Blowfish |

Emsisoft Decrypter | |

| Danger Siker | .DangerSiker | mesajin_var_amcik.t |

|||

| DarkBit | .DarkBit | RECOVERY_DARKBIT.tx |

|||

| Darkside | [victim's_ID].[fi |

README.[victim's_ID |

Salsa20 | Bitdefender Decrypter | |

| Darx | .XXXXXX | HOW_TO_FIX_FILES.XX |

|||

| DataBankasi | .databankasi | ---BILGILENDIRME--- |

E-Mail-Adresse: databankasi@mail.r |

||

| DataDestroyer | .destroyer | note.txt | |||

| Datah | .datah | +README-WARNING+.tx |

|||

| Datastor2021 | .damacrypt | .datastor2021@gmail DECRYPT.txt |

|||

| Deadbolt | .deadbolt | ALL YOUR FILES HAVE BEEN LOCKED BY DEADBOLT.html | Verlangt ein Lösegeld von 0,03 BTC | AES (128) | |

| Deadly for a Good Purpose | |||||

| DearCry | .CRYPT | readme.txt | Verlangt ein Lösegeld von 3000 US-Dollar. E-Mail-Adresse: konedieyp@airmail. |

AES (256) + RSA (2048) | |

| Death Bitches | .locked | READ_IT.txt | |||

| DeathHiddenTear | .enc | Decrypt Instructions.txt | AES + RSA | ||

| DecYourData | Help for decrypting id-random_ID [decyourdata@proton |

E-Mail-Adresse: decyoudata@protonm |

AES | ||

| DEDCryptor | .ded | Basiert auf EDA2 | AES (256) | ||

| Deep | .deep | info.txt info.hta |

|||

| DeepInDeep | .deepindeep | info.txt | |||

| Demo | .encrypted | HELP_YOUR_FILES.txt | Verschlüsselt nur .jpg-Dateien | ||

| Depsex | .Locked-by-Mafia | READ_ME.txt | Basiert auf HiddenTear | ||

| DeriaLock | .deria | unlock-everybody.tx |

"Unlock All" Anleitung | ||

| DetoxCrypto | AES | ||||

| Devos | .devos .devoscpu |

Text.txt | Verlangt ein Lösegeld von 0,1 BTC. | AES + RSA | |

| DE_Ransom | .fs_invade | AES | |||

| Dgnlwjw | .dgnlwjw | HOW TO RESTORE YOUR FILES.TXT | |||

| Dharma | .dharma .oral .urs wallet .zzzzz .adobe .c0v |

README.txt README.jpg Info.hta |

CrySiS Variante | Kaspersky Decrypter | |

| Diavol | .lock64 | README_FOR_DECRYPT. |

RSA | Emsisoft Decrypter | |

| DirtyDecrypt | Emsisoft Decrypter | ||||

| Disco | Gibt sich als Discord Nitro Generator aus. Verlangt ein Lösegeld in Discord Nitro-Geschenkkart |

||||

| DMALocker | cryptinfo.txt decrypting.txt start.txt |

Die verschlüsselten Dateien enthalten die folgenden Präfixe: Version 1: ABCXYZ11 Version 2: !DMALOCK Version 3: !DMALOCK3.0 Version 4: !DMALOCK4.0 | AES (256) Version 2-4 auch RSA |

Emsisoft Decrypter | |

| DMALocker 3.0 | AES (256) | Emsisoft Decrypter | |||

| DMR | .DMR64 | !!! READ THIS !!!.hta | Verlangt ein Lösegeld von 500.000 bis 1.000.000 US-Dollar. | AES | |

| DNRansomware | .fucked | Code zum entschlüsseln: 83KYG9NW-3K39V-2T3 |

|||

| DoctorHelp | .doctorhelp | How_to_back_files.h |

MedusaLocker Ransomware | ||

| DODO | .dodov2 | dodov2_readit.txt | |||

| Doebnank | crypted_doebnank@ |

how_to_back_files.h |

|||

| DogeCrypt | .DogeCrypt | note.txt | AES + RSA | ||

| Doitman | !!ReadmeForHelp!!.t |

Den verschlüsselten Dateien werden keine Dateiendungen hinzugefügt. Die Dateien werden mit einer Reihe von Zahlen und Großbuchstaben umbenannt. | AES + RSA | ||

| Domino | .domino | README_TO_RECURE_YO |

Basiert auf Hidden Tear | AES (256) | |

| Donald Trump | .ENCRYPTED | AES | |||

| DonnaRenniCrypt | .crypt | WARNING.txt | Verlangt ein Lösegeld von 300 US-Dollar. E-Mail-Adresse: DONNARENNI292@mail |

AES + RSA | |

| DoNotChange | .id-7ES642406.cry .Do_not_change_th |

HOW TO DECODE FILES!!!.txt КАК РАСШИФРОВ� |

AES (128) | ||

| Donut | .d0nut | d0nut.html | |||

| DOOK | .DOOK | FILES ENCRYPTED.txt | |||

| DoppelPaymer | .locked | readme2unlock.txt | E-Mail-Adresse: btpsupport@protonm |

||

| DORRA | .DORRA | +README-WARNING+.tx |

|||

| Doyuk | .doyuk2 | Warning.txt | E-Mail-Adresse: keydoyuk@gmail.com | AES + RSA | |

| Dreamon | .dreamon | ***.html | AES (256) | ||

| DRV | .lasan | READ_ME.txt | AES | ||

| DualShot | .dsec | Die Lösegeldforderung ist der Sperrbildschirm. Verlangt ein Lösegeld von 250 $ in BTC. E-Mail-Adresse: jofkznve148172@out |

AES + RSA | ||

| Ducky | .ducky | RECOVER YOUR FILES.txt RECOVER YOUR FILES.hta |

AES + RSA | ||

| DumbStackz | .DumbStackz | read_it.txt | |||

| DummyLocker | .dCrypt | ||||

| Duralock | .duralock05 | HOW_TO_BACK_FILES.h |

|||

| Dusk | .Dusk | !#!READ-ME!#!.txt | AES + RSA | ||

| DVN | .devinn | unlock_here.txt | |||

| Dx31 | .dx31 | info.txt info.hta |

|||

| Dxen | .dxen | info.txt | |||

| DXXD | .dxxd | ReadMe.TxT | Trend Micro File Decryptor | ||

| DynA-Crypt | .crypt | ||||

| DysentryClub | .XXX555 | Restore.txt | |||

| Dzen | .dzen | info.txt info.hta |

|||

| EAF | .EAF | #FILES-ENCRYPTED.tx |

E-Mail-Adressen: encoderdecryption@ |

||

| EARTH GRASS | .34r7hGr455 | Read ME (Decryptor).txt | |||

| Ebaka | .Ebaka | info.txt info.hta |

|||

| EdgeLocker | .edgel | ||||

| EduCrypt | .isis .locked |

README.txt | Basiert auf Hidden Tear | ||

| Egregor | .[random] | RECOVER-FILES.txt | AES + RSA | Emsisoft Decrypter | |

| EiTest | .crypted | ||||

| Ekati | .encrypt .encrypted |

message.html | AES | ||

| El-Polocker | .ha3 | qwer.html qwer2.html locked.bmp |

|||

| Eldritch | .eldritch | READ-THIS.txt | Die Lösegeldforderung ist der Sperrbildschirm. | ||

| Electronic | .ELCTRONIC | README ELECTRONIC.txt | |||

| Elibe | .elibe | FILES ENCRYPTED.txt | |||

| ELITTE87 | .ELITTE87 | info.txt info.hta |

|||

| Elpy | .elpy | info.txt info.hta |

|||

| Empire | .emp | HOW-TO-DECRYPT.txt | |||

| ENCODED | .ENCODED | HOW TO DECRYPT FILES.txt | Die Lösegeldforderung ist der Sperrbildschirm. | ||

| Encoder.xxxx | Instructions.html | Coded in GO | |||

| Encrp | .encrp .soli |

__READ_ME_TO_RECOVE |

E-Mail-Adresse: nhands_q647t@pudxe |

AES + RSA | |

| EncrypTile | Decrypt_[victim's_i Decrypt_[victim's_i Decrypt_[victim's_i How to buy bitcoin_[victim's_i |

deposithere@e-mail |

AES | Avast Decryption Tool | |

| encryptoJJS | .enc | How to recover.enc | |||

| EndPoint | .endpoint | How To Restore Your Files.txt | |||

| Enigma | .enigma | enigma.hta enigma_encr.txt |

AES (128) | ||

| Enjey | Basiert auf RemindMe | ||||

| EnkripsiPC | .fucked | Das Verschlüsselungs- |

|||

| Epically | read_me_unlock.txt | AES + RSA | |||

| Erebus | README.HTML | AES | |||

| Erica | .random{4} | HOW TO RESTORE ENCRYPTED FILES.TXT | E-Mail-Adresse: erica2020@protonma |

||

| Ert | .ert | КАК РАСШИФРОВ� |

|||

| ESXi | .args | ransomnote.html ransom.html How to Restore Your Files.html |

|||

| Everbe | .insane .DUESCRYPT .deuscrypt .Tornado .twist .everbe .embrace .pain .volcano |

Decrypter | |||

| Evil | .file0locked .evillock |

In Javascript programmiert | |||

| EvilNominatus | -Locked | AES + RSA | |||

| ExilenceTG | .exilenceTG | cyber.txt | |||

| EXISC | .EXISC | Please Contact Us To Restore.txt | |||

| Exorcist | .[random] | [random]-decrypt.ht |

AES (256) + RSA (4096) | ||

| Exotic | .exotic | Verschlüsselt auch ausführbare Dateien | AES (128) | ||

| EyeCry | Die Lösegeldforderung ist der Sperrbildschirm. | AES + RSA | |||

| EyLamo | READ_IT.txt | Verlangt ein Lösegeld von 0,5 BTC | AES | ||

| Eyrv | .eyrv | _readme.txt | |||

| EZDZ | .EZDZ .help .chch |

HELP_PC.EZDZ-REMOVE READ_ME.TXT |

squadhack@email.tg | ||

| Fabiansomware | .encrypted | How_To_Decrypt.txt | Emsisoft Decrypter | ||

| FabSysCrypto | Basiert auf HiddenTear | ||||

| Fadesoft | |||||

| Fairware | Attackiert Linux O.S. | ||||

| Fakben | .locked | READ ME FOR DECRYPT.txt | Basiert auf Hidden Tear | ||

| Fake CryptoLocker | .cryptolocker | ||||

| FakeGlobe aka GlobeImposter | .crypt | HOW_OPEN_FILES.hta | Emsisoft Decrypter | ||

| Fantom | .fantom .comrade |

DECRYPT_YOUR_FILES. RESTORE-FILES![id] |

Basiert auf EDA2 | AES (128) | |

| Far-Attack | .farattack | How_to_recovery.txt | AES + RSA | ||

| Fastbackdata | .fastbackdata | info.txt info.hta |

|||

| FBIRAS | .FBIRAS | Readme.txt | |||

| FCT | .adv | AES | |||

| FenixLocker | .FenixIloveyou!! | Help to decrypt.txt | Emsisoft Decrypter | ||

| FILE FROZR | RaaS | ||||

| FileEngineering | .encrypted | Get your files back!.txt | E-Mail-Adresse: FileEngineering@ma |

AES + RSA | |

| FileLocker | .ENCR | ||||

| Filerec | .filerec | filerec.txt | E-Mail-Adressen: datarc89@cyberfear |

||

| FinD0m | .FinD0m | FinD0m.txt | |||

| FindNoteFile | .findnotefile | HOW_TO_RECOVER_MY_F |

AES + RSA | ||

| FindZip | .crypt | DECRYPT.txt HOW_TO_DECRYPT.txt README.txt |

Avast Decryption Tool | ||

| FireCrypt | .firecrypt | [random_chars]-READ |

AES (256) | ||

| Flyper | .locked | Basiert auf EDA2 / HiddenTear | |||

| Fonco | Mailkontakt: safefiles32@mail.r |

||||

| FORCE | .FORCE | info.txt info.hta |

|||

| FortuneCookie | |||||

| Frea | .frea | oku.txt | |||

| Free-Freedom | .madebyadam | Code zur Entschlüsselung lautet: adam or adamdude9 | |||

| Frivinho | .Frivinho0 | PLS_READ_ME.txt | |||

| FSociety | .fs0ciety .dll |

fs0ciety.html DECRYPT_YOUR_FILES. |

Basiert auf EDA2 und auf RemindMe | ||

| Fun | .funny | readme.txt | |||

| Fury | Kaspersky Decrypter | ||||

| GAmmA | README.txt | Verlangt ein Lösegeld von 0,052 BTC. E-Mail-Adresse: blackingdom@gszmai |

AES + RSA | ||

| GandCrab | .GDCB .CRAB .KRAB .%RandomLetters% |

GDCB-DECRYPT.txt CRAB-DECRYPT.txt KRAB_DECRYPT.txt %RandomLetters%-DEC %RandomLetters%-MAN |

Avast Decryption Tool | ||

| Garsomware | Garsomware.txt | ||||

| Geminis3 | .geminis3 | README.txt | Verlangt ein Lösegeld von 0,1 BTC. | ||

| Genesis | .genesis15 | HOW_TO_BACK_FILES.h |

|||

| Geneve | DECRYPT.html | Zufällige Dateiendung | AES (256) RSA (2048) |

||

| Geometrical | .geometrical | read_it.txt | |||

| GetCrypt | # DECRYPT MY FILES #.txt | Hängt eine zufällige 4-Zeichen-Erweiter |

Emsisoft Decrypter | ||

| GetYourFilesBack | RANSOM_NOTE.txt | Den verschlüsselten Dateien werden keine Dateiendungen hinzugefügt. | AES + RSA | ||

| GhostCrypt | .Z81928819 | AES (256) | Bleeping |

||

| GhostTEncryptor | .locked | READ_ME.txt | AES + RSA | ||

| Gibberish | .anenerbex .Velar .esexz |

info.txt anenerbex-info.txt< |

E-Mail-Adressen: DamianOlsonsnowdro |

AES | |

| Gingerbread | |||||

| Globe v1 | .purge | How to restore files.hta | Blowfish | Trend Micro File Decryptor | |

| Globe v2 | .lovewindows .openforyou@india |

Blowfish | Trend Micro File Decryptor | ||

| Globe v3 | .[random].blt .[random].encrypt .[random].raid10 .[mia.kokers@aol. .[random].globe .rescuers@india.c .lock .locked .decrypt2017 .hnumkhotep |

RC4 AES (256) |

Emsisoft Decrypter | ||

| GNL Locker | .locked | UNLOCK_FILES_INSTRU |

AES (256) | ||

| GOG | .L0CKED | DecryptFile.txt | |||

| GOGO | .GOGO | unlock-info.txt | |||

| GoGoogle | .google .xraw .trix .go |

FileRecovery.txt | Verlangt ein Lösegeld von 1 BTC. E-Mail-Adressen: maill_helpme@proto |

XOR | |

| Gomasom | .crypt | Mail-Adresse im Dateinamen | Emsisoft Decrypter | ||

| GoNNaCry | .GoNNaCry | GoNNaCry.html | AES + RSA | ||

| GoodMorning | .goodmorning | how_to_back_files.h |

|||

| GoodWill | .gdwill | index.html | |||

| read_it.txt | |||||

| Goopic | Your files have been crypted.html | ||||

| Gopher | OS X ransomware (PoC) | ||||

| Got | .Got | HOW TO DECRYPT FILES.txt | |||

| GoTiS | .GoTiS | HOW TO DECRYPT FILES.txt | |||

| Gotmydatafast | .gotmydatafast | info.txt info.hta |

|||

| GPT | .GPT | AI_SARA.txt | Dharma/CrySis Ransomware | ||

| GrafGrafel | .GrafGrafel | info.txt info.hta |

|||

| Gremit | .rnsmwr | ||||

| Grounding Conductor | readme.txt | Verschlüsselte Zip-Archive. | |||

| GroundingConductor | .Grounding Conductor.zip | readme.txt | |||

| Guster | .locked | ||||

| GwisinLocker | .mcrgnx | !!!_HOW_TO_UNLOCK_M |

|||

| Gycc | .gycc | _readme.txt | Stop/Djvu Ransomware | ||

| Gyew | .gyew | _readme.txt | Stop/Djvu Ransomware | ||

| H3r | .h3r | info.txt | |||

| Hacked | .encrypted .payrmts .locked .Locked |

Jigsaw Ransomware Variante | |||

| Hakbit | AES (256) | Emsisoft Decrypter | |||

| HappyDayzz | 3DES AES (128) AES (192) AES (256) DES RC2 RC4 |

||||

| Harasom | Emsisoft Decrypter | ||||

| HarpoonLocker | .locked | restore-files.txt | AES (256) + RSA (1024) | ||

| Harward | .harward | FILE ENCRYPTED.txt | |||

| Havoc | .havoc | FILES ENCRYPTED.txt | |||

| Hazard | .hazard18 | HOW_TO_BACK_FILES.h |

|||

| HDDCryptor | Verwendet diskcryptor.net für die vollständige Festplatten-Versch |

||||

| HDLocker | _HD | Die Lösegeldforderung ist der Sperrbildschirm. | AES + RSA | ||

| HE-HELP | ._HE ._HE._LP |

READ_ME_.txt | E-Mail-Adressen: normanzak@protonma |

AES + RSA | |

| Heimdall | File marker: Heimdall--- | AES (128) CBC |

|||

| Help_dcfile | .XXX | help_dcfile.txt | |||

| Herbst | .herbst | ||||

| Hermes | DECRYPT_INFORMATION UNIQUE_ID_DO_NOT_RE |

AES | |||

| Hfgd | .hfgd | _readme.txt | E-Mail-Adressen: support@sysmail.ch |

||

| Hgjzitlxe | .hgjzitlxe | HOW TO RESTORE YOUR HGJZITLXE FILES.TXT | |||

| Hhuy | .hhuy | _readme.txt | |||

| Hi Buddy! | .cry | AES (256) | |||

| HiddenTear | .locked .34xxx .bloccato .BUGSECCCC .Hollycrypt .lock .saeid .unlockit .razy .mecpt .monstro .lok .암호화됨 .8lock8 .fucked .flyper .kratos .drypted .CAZZO .doomed |

READ_IT.txt MSG_FROM_SITULA.txt DECRYPT_YOUR_FILES. |

AES (256) | Avast Decryption Tool | |

| HimalayA | * no data *. | E-Mail: himalayaraas@dnmx. |

AES (256) | ||

| HimalayaA | *no data* | E-Mail-Adresse: himalayaraas@dnmx. |

AES (256) | ||

| Hitler | Löscht Dateien | ||||

| Hjutm (Xorist) | .hjutm | КАК РАСШИФРОВ� |

|||

| HKCrypt | .hacked | @readme_English.txt How_to_decrypt_file |

RSA (4096) | Emsisoft Decrypter | |

| HolyCrypt | AES | ||||

| HolyGhost | .h0lyenc | FOR_DECRYPT.html | |||

| Homemade | .henry217 | AES + RSA | |||

| Honkai | .honkai | #DECRYPT MY FILES#.html | |||

| HowAreYou | .howareyou | __read_me_.txt | AES + RSA | ||

| HTCryptor | Enthält eine Funktion zur Deaktivierung der Windows-Firewall | ||||

| Hucky | .locky | _Adatok_visszaallit _locky_recover_inst |

Basiert auf Locky | AES RSA |

|

| HuiVJope | .HuiVJope | info.txt info.hta |

|||

| HUNTER | .HUNTER | info.txt info.hta |

|||

| Hush | .hush | README.TXT | |||

| HWABAG | .HWABAG | HWABAG.txt | |||

| HydraCrypt | README_DECRYPT_HYRD |

CrypBoss Familie | Emsisoft Decrypter | ||

| Hyj | .hyj | КАК РАСШИФРОВ� |

Xorist Ransomware-Familie | ||

| IceFire | .iFire | iFire-readme.txt | |||

| IFN643 | |||||

| iLock | |||||

| iLockLight | .crime | ||||

| Immuni | .fuckunicornhtrhr |

READ_IT.txt | AES + RSA | ||

| ImS00rry | README | Das Opfer wird gebeten, die Kriminellen über Telegramm (@Ims00rybot) zu kontaktieren. Fügt keine Erweiterung hinzu. | AES (128) | Emsisoft Decrypter | |

| Imshifau | .imshifau | INFO OF DECRYPT.TXT | Mail-Adressen: Imshifau@vegeta.cy |

AES (256) RSA |

|

| INC-Ransomware | .INC | INC-README.TXT INC-README.HTML |

|||

| InsaneCrypt | .[everbe@airmail. .everbe .embrace .pain |

!=How_recovery_file |

Everbe Decryptor | ||

| Intel Ransomware | .intel | README!.txt | |||

| International Police Association | %Temp%-random-.bm |

Bleeping |

|||

| IQ | .IQ_IQ .IQ1 .IQ0001 |

HOW_TO_RECOVERY_FIL |

AES + RSA | ||

| iRansom | .Locked | ||||

| Itlock | .itlock20 | How_to_back_files.h |

|||

| Jack.Pot | |||||

| JagerDecryptor | !ENC | Important_Read_Me.h |

Dateinamen werden vorangestellt | ||

| Janelle | .aes .aes.JANELLE |

readme.txt index.html |

Verlangt ein Lösegeld von 600 US-Dollar in BTC. | AES + RSA | |

| JapanLocker | |||||

| Jarjets | .Jarjets | Jarjets_ReadMe.txt | |||

| JavaLocker | .javalocker | DES | Emsisoft Decrypter | ||

| Jawr | .jawr | _readme.txt | |||

| JCrypt | .jcrypt .locked .daddycrypt .omero .ncovid |

___ RECOVER__FILES __. Jcrypt.txt ___ RECOVER__FILES __. Daddycrypt.txt ___ RECOVER__FILES __. Omero.txt ___ RECOVER__FILES __. Ncovid.txt ___ RECOVER__FILES __. Crypted.txt ___ RECOVER__FILES __. Iam_watching.txt |

this.email.address |

AES + RSA | |

| Jeiphoos | |||||

| Jerd | .j3rd | info.txt | |||

| JesusCrypt | .jc | READ_IT.txt | AES | ||

| Jett | .jett | ReadMe.txt info.hta |

|||

| Jhon Woddy | .killedXXX | Der selbe Code wie bei der der DNRansomware. Sperrbildschirm-Ke |

Bleeping |

||

| Jigsaw | .kkk .btc .gws .J .encrypted .porno .payransom .pornoransom .epic .xyz .encrypted .payb .payb .pays .payms .paymds ,paymts .payrms .payrmts .paymrts .paybtcs .fun .hush .uk-dealer@sigain .fucked |

AES (256) | Avast Decryption Tool | ||

| Job Crypter | .locked .css |

Comment débloquer mes fichiers.txt Readme.txt |

3DES | ||

| JohnyCryptor | |||||

| Joker | .joker | Koreanische Lösegeldforderung |

|||

| Jopanaxye | .jopanaxye | info.txt info.hta |

|||

| Jormungand | .glock | READ-ME-NOW.txt | E-Mail-Adresse: DYAQrvHmy@protonma |

AES (128) + RSA (1024) | |

| Jron | Die Lösegeldforderun |

info.txt | |||

| Juicy Lemon | .id-{number}_maes |

Juicy Lemon Decryptor | |||

| Kaandsona | .kencf | ||||

| Kadavro Vector | .vector | ||||

| Kafan | .kafan | help_you.txt | |||

| KalajaTomorr | Hello.txt Hello World.txt |

AES + RSA | |||

| Kanalia | XJJ | ||||

| Kangaroo | .crypted_file | filename.Instructio |

Von den Entwicklern hinter der Apokalypse Ransomware, Fabiansomware und Esmeralda | ||

| Karen | .karen | README.txt | AES + RSA | ||

| Karma | .karma | # DECRYPT MY FILES #.html # DECRYPT MY FILES #.txt |

Gibt vor, das Windows-Programm Windows-TuneUp zu sein | AES | |

| Karmen | .grt | RaaS, basiert auf HiddenTear | |||

| Karsovrop | .karsovrop | FILE RECOVERY.txt | |||

| Kasiski | .[KASISKI] | INSTRUCCIONES.txt | |||

| KawaiiLocker | How Decrypt Files.txt | Kawaii Decrypter | |||

| KEEPCALM | .KEEPCALM | ReadMe.txt | |||

| Kekpop | .kekpop | ReadMe.html | E-Mail-Adresse: yourcyanide.help@g |

||

| KeRanger | .encrypted | OS X Ransomware | AES | Anleitung | |

| Keslan | .TR .MMTeam .Sifrelendi .TMTEAM .TRSomware |

Dosyalarını Kurtarmak İstiyorsan Oku!!!.txt | AES | ||

| KeyBTC | keybtc@inbox_com | DECRYPT_YOUR_FILES. READ.txt readme.txt |

Emsisoft Decrypter | ||

| KEYHolder | how_decrypt.gif how_decrypt.html |

tuyuljahat@hotmail |

|||

| KhalsaCrypt | .sarbloh | README_SARBLOH.txt | AES + RSA | ||

| Khonsari | .khonsari | HOW TO GET YOUR FILES BACK.TXT | E-Mail-Adresse: karenkhonsari@gmai |

AES | |

| KillDisk | AES (256) | ||||

| KillerLocker | .rip | Möglicherweise ein portugiesischer Entwickler | |||

| KimcilWare | .kimcilware .locked |

Infiziert Webseiten | AES | ||

| Kirk | .Kirked | RANSOM_NOTE.txt | Bezahlung in Monero | ||

| Kmbgdftfgdlf | .kmbgdftfgdlf | КАК РАСШИФРОВ� |

|||

| Kmufesd | .kmufesd | HOW TO RESTORE YOUR FILES.TXT | |||

| KokoKrypt | .kokolocker | AES (256) | Emsisoft Decrypter | ||

| Koolova | Italienischer Text, der es nur auf den Ordner "Test" auf dem Desktop des Benutzers abzielt | ||||

| Korean | .암호화됨 | ReadMe.txt | Basiert auf HiddenTear | AES (256) | |

| KoRyA | .KoRyA | HOW TO DECRYPT FILES.txt | |||

| Kostya | .kostya | ||||

| Kozy.Jozy | .31392E30362E3230 |

w.jpg | RSA (2048) | ||

| Kraken | .kraken | _HELP_YOUR_FILES.ht |

|||

| KratosCrypt | .kratos | README_ALL.html | |||

| KRider | .kr3 | ||||

| KryptoLocker | KryptoLocker_README |

AES (256) | |||

| Kurator | .CURATOR .ever101 .keversen .inprocess |

!=HOW_TO_DECRYPT_FI !=READMY=!.txt |

E-Mail-Adressen: assistantkeys@rape |

ChaCha8 + AES + RSA (2048) | |

| L00KUPRU | .L00KUPRU | HOW TO DECRYPT FILES.txt | |||

| Lambda | .Lambda | LAMBDA_README.txt | |||

| LambdaLocker | .lambda_l0cked .MyChemicalRomanc |

READ_IT.hTmL | Python Ransomware | AES (256) | Avast Decryption Tool |

| LandSlide | .LANDSLIDE | #ReadThis.HTA #ReadThis.TXT |

E-Mail-Adressen: nataliaburduniuc96 |

AES + RSA | |

| LanRan | @__help__@ | Variante der Open-Source Ransomware MyLittleRansomware | |||

| LEAKDB | .LEAKDB | info.txt | |||

| LeChiffre | .LeChiffre | How to decrypt LeChiffre files.html | Mail-Adresse: decrypt.my.files@g |

Emsisoft Decrypter | |

| Legion | ._23-06-2016-20-2 .$centurion_legio |

Ändert das Desktop-Hintergrun |

Avast Decryption Tool | ||

| Lethal Lock | .LethalLock | SOLUTION_NOTE.txt | |||

| Lexus | .Lexus | info.txt info.hta |

|||

| Lick | .Licked | RANSOM_NOTE.txt | Variant of Kirk | ||

| Light | Fordert ein Lösegeld von 50.000 US-Dollar. | AES + RSA | |||

| Like | .like | FILES ENCRYPTED.txt | |||

| Lilith | .lilith | Restore_Your_Files. |

|||

| Lilmoon | .lilmoon | Dectryption-guide.t |

|||

| Linux.Encoder | Linux Ransomware | Bitdefender Anleitung | |||

| LIVE TEAM | .LIVE | FILE RECOVERY_ID_[victim |

|||

| LK Encryption | Basiert auf HiddenTear | ||||

| LLTP Locker | .ENCRYPTED_BY_LLT .ENCRYPTED_BY_LLT |

LEAME.txt | Zielgruppe: Spanisch sprechende Opfer | AES (256) | |

| LMAO | .LMAO | read_it.txt | |||

| LOCK2023 | . LOCK2023 | README.txt | |||

| Lock93 | .lock93 | ||||

| Lockbit | .lockbit | Restore-My-Files.tx |

|||

| LockCrypt | .lock | ReadMe.TxT | |||

| Locked-In | RESTORE_CORUPTED_FI |

Basiert auf RemindMe | Anleitung | ||

| Locker | Ändert den Dateityp nicht | Locker Unlocker | |||

| LockerAdmin | .$$$ | readme.txt | AES | ||

| LockerGoga | .locked .locked!? |

README-NOW.txt | RSA (4096) + AES (256) | Bitdefender LockerGoga Decryptor | |

| LockFile | .lockfile | Avast AtomSilo Decryptor | |||

| LockLock | .locklock | READ_ME.TXT | AES (256) | ||

| Locknet | .locknet | HOW_TO_BACK_FILES.h |

|||

| LockShit BLACKED | .KJHEJgtkhn | KJHEJgtkhn.READMEt. |

|||

| Lockxx | .lockxx | lockxx.recovery_dat |

|||

| Locky | .locky .zepto |

_Locky_recover_inst _Locky_recover_inst _HELP_instructions. _HELP_instructions. |

AES (128) | ||

| Loki Locker | .DATA | ||||

| LokiLocker | .Loki | Restore-My-Files.tx info.hta |

E-Mail-Adresse: DecNow@TutaMail.Co |

AES + RSA | |

| Lomix | Basiert auf die Open-Source Ransomware CryptoWire | ||||

| Lortok | .crime | ||||

| LostTrust | .losttrustencoded | !LostTrustEncoded.t |

|||

| Louis | .Louis | Louis_Help.txt | |||

| LowLevel04 | oor. | ||||

| Lqepjhgjczo | .lqepjhgjczo | HOW TO RESTORE YOUR LQEPJHGJCZO FILES.TXT | |||

| Lucy | .Lucy | Die Lösegeldforderung ist der Sperrbildschirm. Verlangt ein Lösegeld von 200 US-Dollar (per OneVanilla-Prepaid |

AES | ||

| Luna | .luna | ||||

| LV | AES + RSA | ||||

| M4N1F3STO | Verschlüsselt nicht. Freischaltcode: suckmydicknigga | ||||

| Ma1x0 | .ma1x0 | HOW TO RESTORE FILES.txt | |||

| Mabouia | OS X ransomware (PoC) | ||||

| MacAndChess | Basiert auf HiddenTear | ||||

| Mad Cat | desktop wallpaper and HACKED.txt | Dateiendungen: 4 zufällige Zeichen | |||

| MafiaWare666 | .MafiaWare666 .jcrypt .brutusptCrypt .bmcrypt .cyberone .l33ch |

Avast Decryptor | |||

| Magaskosh | .magaskosh | Die Lösegeldforderung ist der Sperrbildschirm. | |||

| Magic | .magic | DECRYPT_ReadMe1.TXT DECRYPT_ReadMe.TXT |

Basiert auf EDA2 | AES (256) | |

| Makop | .makop .CARLOS .Shootlock .shootlock2 .Origami .tomas .zbw .feueree .zes .Versteckt .captcha .fair |

readme-warning.txt | E-Mail-Adresse: makop@airmail.cc | AES (256) + RSA (1024) | |

| MaktubLocker | _DECRYPT_INFO_[ex |

AES (256) RSA (2048) |

|||

| Mallox | .bitenc | FILE RECOVERY.txt | |||

| Mammon | .[mammon0503@tuta |

readme-warning.txt | mammon0503@tutanot |

||

| MaMoCrypter | .MaMo434376 | Read_ME_PLS.txt | E-Mail-Adresse: helpdesk_mz@aol.co |

AES (256) | |

| Mango | .mango | info.txt info.hta |

|||

| Marlboro | .oops | _HELP_Recover_Files |

XOR | Emsisoft Decrypter | |

| Marnet | .marnet2 | how_to_back_files.h |

|||

| Mars | .mars | !!!MARS_DECRYPT.TXT | Diese Ransomware verschlüsselt die Daten von Websites, NAS-Geräten, Servern und Computern. | AES + RSA | |

| MarsJoke | .a19 .ap19 |

!!! Readme For Decrypt !!!.txt ReadMeFilesDecrypt! |

Kaspersky Anleitung | ||

| Masons | .masons | six62ix.txt | |||

| MasterBuster | CreatesReadThisFile |

||||

| Matrix | [5 numbers]-MATRIX-REA |

GnuPG | |||

| Maze | .[random4-7] .rC0syGH .DL1fZE .LKc07P .FBrRDWC .t6brFnQ .0HOgD .MJNW |

DECRYPT-FILES.html | RSA + ChaCha 20 | Emsisoft Decrypter | |

| McBurglar | .mcburglar | README-MCBURGLAR.tx |

AES & RS | ||

| MEDUSA | .MEDUSA | !!!READ_ME_MEDUSA!! |

|||

| Meduza | .meduza24 | How_to_back_files.h |

|||

| MegaCortex | .aes128ctr | !!READ_ME!!!.TXT !-!README!-!.RTF |

GandCrab Decryptor | ||

| Megazord | .powerranges | powerranges.txt | |||

| Meister | Hat Französische Nutzer im Visier | ||||

| Mekwyk | .mekwyk | RESTORE_FILES_INFO. |

|||

| Memento | Hello Message.txt | Diese Ransomware verschlüsselt keine Dateien, sondern kopiert Dateien in ein passwortgeschützt |

|||

| Meow | .MEOW .PUTIN .KREMLIN .RUSSIA |

readme.txt README.txt |

|||

| Merlin | .Merlin | Merlin_Recover.txt | |||

| Mermaid | .Deniz_Kızı | Please Read Me!!!. hta | E-Mail-Adressen: yardimail1@aol.com |

AES (265) | |

| Merry X-Mas! | .PEGS1 .MRCR1 .RARE1 .MERRY .RMCM1 |

YOUR_FILES_ARE_DEAD MERRY_I_LOVE_YOU_BR |

Geschrieben in Delphi | Emsisoft Decrypter | |

| MesaCorp | .MesaCorp | read_it.txt | Die Lösegeldforderung ist auch der Sperrbildschirm. | ||

| Messec | .messec | READ_IT.txt | |||

| Meteoritan | where_are_your_file readme_your_files_h |

||||

| Mew767 | .mew767 | E-Mail-Adresse: infectionplex@cock |

AES | ||

| MIMUS | .encrypted | READ_TO_DECRYPT.htm |

|||

| MiniMe | .minime | read_it.txt | |||

| MIRCOP | Lock. | Lösegeldforderung per Bildschirmhintergru |

Microcop Decryptor | ||

| MireWare | .fucked .fuck |

READ_IT.txt | AES (256) | ||

| MIRROR | .Mr | info-MIRROR.txt | |||

| Mischa | .3P7m .arpT .eQTz .3RNu |

YOUR_FILES_ARE_ENCR YOUR_FILES_ARE_ENCR |

|||

| MM Locker | .locked | READ_IT.txt | AES (256) | ||

| Mmuz | .mmuz | _readme.txt | E-Mail-Adressen: support@sysmail.ch |

||

| Mobef | .KEYZ .KEYH0LES |

4-14-2116-INFECTION IMPORTANT.README |

|||

| Moisha | !!!READ TO RECOVER YOUR DATA!!! PT_MOISHA.html | ||||

| Mole | .mole .mole02 |

INSTRUCTION_FOR_HEL |

Mole02 Decryptor | ||

| MonaLisa | .Fass .nekochan |

info.txt | E-Mail-Adresse: m0na.l1sa@onionmai |

AES + RSA | |

| Monkey | .m0nk3y | README.txt | |||

| Mono | .mono | info.txt | |||

| Montserrat | .encrypted_backup | How to restore data.html | E-Mail-Adressen: montserrat501@prot |

AES | |

| Monument | |||||

| MOTD | .enc | motd.txt | |||

| Motocos | .mo2 | Readme.txt Motocos_Readme.txt , Ransomware_Readme.t |

Das Lösegeld erhöht sich alle 6 Stunden um 0.025 BTC (0.1 pro Tag). | AES + RSA | |

| MRAC | .MRAC | MRACReadMe.html | E-Mail-Adresse: veronikstreem@prot |

RSA (2048) + AES (256-CBC-Modus) + PKCS5 | |

| MrWhite | .MrWhite | Dectryption-guide.t |

|||

| MSN CryptoLocker | RESTORE_YOUR_FILES. |

||||

| MuchLove | .encrypted | READ_IT.txt | E-Mail-Adresse: uzuvnkyh@protonmai |

AES | |

| MuskOff | .MuskOff | read_it.txt | |||

| Mynvhefutrx | .mynvhefutrx | HOW TO RESTORE YOUR MYNVHEFUTRX FILES.TXT | |||

| MZP | HOW TO RESTORE ENCRYPTED FILES.TXT | E-Mail-Adresse: recovery_24_7@prot |

AES | ||

| N-Splitter | .кибер разветви� |

Russische Koolova-Variante | |||

| n1n1n1 | decrypt explanations.html | Filemaker: "333333333333" | |||

| N3TW0RM | .n3tw0rm | Verlangt ein Lösegeld von 3-4 BTC. E-Mail-Adresse: n3tw0rm@tuta.io | |||

| N3ww4v3 | .n3ww4v3 .hicrypt .Fora .3kfAp .9niOpX .HONESTBITCOIN .g0eI9 .0v3yT8 |

How-to-decrypt.txt | E-Mail-Adressen: sendr@onionmail.or |

||

| Nacugunder | .nacugunder | how_to_back_files.h |

|||

| Nagini | |||||

| NanoLocker | ATTENTION.RTF | Ändert den Dateityp nicht | AES (256) RSA |

NanoLocker Decrypter | |

| Napoli | .napoli | read_it.txt | |||

| NB65 | .NB65 | R3ADM3.txt | E-Mail-Adresse: network_battalion_ |

||

| NBR | .NBR | README!!!.txt | |||

| Nbwr | .nbwr | _readme.txt | |||

| Nbzi | .nbzi | _readme.txt | Stop/Djvu Ransomware | ||

| Nefilim | .BENTLEY .NEFILIM |

NEFILIM-DECRYPT.txt BENTLEY-HELP.txt |

E-Mail Adressen: jamesgonzaleswork1 |

AES (128) RSA (2048) |

|

| Nemucod | .crypted | Decrypted.txt | 7zip (a0.exe)-Variante kann nicht entschlüsselt werden. Verschlüsselt die ersten 2048 Bytes | XOR(255) 7zip |

Emsisoft Decrypter |

| Neqp | .neqp | _readme.txt | Stop/Djvu Ransomware | ||

| Netix | AES (256) | ||||

| New Zeoticus 2.0 | .pandora [random_string].o |

pandoraREADME.html README.html |

Ändert den Desktophintergrund |

||

| New24 | .new24 | info.txt info.hta |

|||

| Nhtnwcuf | !_RECOVERY_HELP_!.t HELP_ME_PLEASE.txt |

Verschlüsselt die Dateien nicht. Die Dateien werden zerstört | |||

| NIGHT CROW | .NIGHT CROW | NIGHT_CROW_RECOVERY |

|||

| NightSky | .nightsky | NightSkyReadMe.hta | AES (128) | ||

| Nigra | .nigra | README_WARNING.txt | |||

| Nitro | .givemenitro | Das Hintergrundbild ändert sich und zeigt ein wütendes Discord-Logo. Fordert einen Discord Nitro-Geschenkcode |

|||

| NMoreira | .maktub .__AiraCropEncryp .aac |

Recupere seus arquivos. Leia-me!.txt Learn how to recover your files.txt |

RSA AES (256) |

Emsisoft Decrypter | |

| Nnll | .nnll | _Readme.txt | Stop/Djvu Ransomware | ||

| Nodera | .encrypted | How-to-buy- bitcoins.html | Verlangt ein Lösegeld von 0,4 BTC. | AES (256) + RSA (4096) | |

| NOKOYAWA | .NOKOYAWA | NOKOYAWA_readme.txt | E-Mail-Adressen: Brookslambert@prot |

||

| Nomikon | DECRYPT.html | E-Mail-Adressen: nomikonfirst@tuta. |

AES (256) + RSA | ||

| NoobCrypt | ransomed.html | Avast Decryption Tool | |||

| NOOSE | .NOOSE | OPEN_ME.txt | |||

| NotRansom | .NRCL | Die Lösegeldforderung ist der Sperrbildschirm. Verlangt ein Lösegeld von 300 US-Dollar. | AES + RSA | ||

| NoWay | .noway | Unlock your file Instraction.txt | Verlangt ein Lösegeld von 250 US-Dollar in BTC. | AES + RSA | |

| Nuke | .nuclear55 | !!_RECOVERY_instruc !!_RECOVERY_instruc |

AES | ||

| Nullbyte | _nullbyte | Bleeping |

|||

| NWOransom | .sub_to_crypto_nw |

Windows!System32.tx |

|||

| Nyton | .Nyton | !NYTON_HELP.TXT | AES | ||

| Nyx | .NYX | READ_ME.txt | |||

| Ocelot | Verschlüsselt nichts | ||||

| Octocrypt | .octo | INSTRUCTIONS.html | AES (256) | ||

| ODCODC | .odcodc | XOR | Bleeping |

||

| Offline ransomware | .cbf | desk.bmp desk.jpg |

.777 E-Mail Adresse | Kaspersky Decrypter | |

| OhNo-FakePDF | .[random] | [random]-readme.txt | E-Mail-Adresse: 59869420@tutanota. |

AES + RSA | |

| OlSaveLock | .olsavelock | How_to_back_files.h |

|||

| OMG! Ransomware | .LOL! .OMG! |

how to get data.txt | |||

| Onyx | Georgische Ransomware | ||||

| Oohu | .oohu | _readme.txt | Stop/Djvu Ransomware | ||

| Operation Global III | Decryption Tool | ||||

| Orbit | .orbit | README.TXT | |||

| Owl | dummy_file.encryp |

log.txt | |||

| OzozaLocker | .Locked | HOW TO DECRYPT YOU FILES.txt | Emsisoft Decrypter | ||

| PadCrypt | .padcrypt | IMPORTANT READ ME.txt File Decrypt Help.html |

Enthält einen Live Support Chat | ||

| Padlock Screenlocker | Ensperr-Code: ajVr/G\RJz0R | ||||

| Pandora | .pandora | Restore_My_Files.tx |

AES + RSA | ||

| Panther | .panther | LOCKED_README.txt |

Verlangt ein Lösegeld von 1 XMR. | AES + RSA | |

| Paradise | .paradise2ksys19 .p3rf0rm4 .FC .CORP .STUB |

Salsa 20 RSA (1024) |

Emsisoft Decrypter | ||

| Pashka | .pashka | HELP_ME_RECOVER_MY_ |

AES | ||

| PassLock | .encrypted | Die Lösegeldforderung ist der Sperrbildschirm. | AES (256) | ||

| Patcher | .crypt | README!.txt | Ausgerichtet auf MacOS-Benutzer | Anleitung | |

| PatchWorkApt | look_this.txt | ||||

| Pay | .pay | ||||

| PayDay | .sexy | !!!!!ATENÇÃO!!!!! |

Basiert auf Hidden-Tear | ||

| PayDOS | Batch-Datei Passcode: AES1014DW256 | ||||

| Paymen45 | .encrypted .notron |

readme.txt | AES + RSA | ||

| PayOrGrief | Verlangt ein Lösegeld von 350.000 Dollar in Monero (Kryptowährung). Den verschlüsselten Dateien wird keine Erweiterung hinzugefügt. Die Lösegeldforderung ist der Sperrbildschirm. | AES + RSA | |||

| Paysafecard Generator 2016 | .cry_ | ||||

| Payuransom | .payuransom | ReadMeForDecrypt.tx |

|||

| Payuranson | .payuranson | SkynetData.txt | |||

| PClock | Your files are locked !.txt Your files are locked !!.txt Your files are locked !!!.txt Your files are locked !!!!.txt |

CryptoLocker-Nacha |

XOR | Emsisoft Decrypter | |

| Pdb | .pdb | pdb.txt | |||

| PepeCry | .cry | Die Lösegeldforderung ist der Sperrbildschirm | |||

| PetrWrap | |||||

| Petya | Sperrt den kompletten Computer | Passwort Decrypter | |||

| PewPew | .abkir .artemis .optimus .lama |

info-decrypt.hta info-decrypt.txt |

E-Mail-Adressen: pewpew@TuTa.io, pewpew@Protonmail. |

AES + RSA | |

| Phantom | .phantom | E-Mail-Adresse: pianist6@protonmai |

AES + RSA | ||

| Philadelphia | .locked | Programmiert von "The_Rainmaker" | AES (256) | Emsisoft Decrypter | |

| Phobos | .phobos | Überarbeitete Dharma Ransomware | |||

| Phoenix | .R.i.P | Important!.txt | Basiert auf HiddenTear | ||

| Pickles | .EnCrYpTeD | READ_ME_TO_DECRYPT. |

Python Ransomware | ||

| Pig865qq | .Pig865qq | HOW TO BACK YOUR FILES.exe | |||

| Pings | .pings | FILE RECOVERY.txt | |||

| Pipikaki | .@PIPIKAKI | WE CAN RECOVER YOUR DATA.txt | E-Mail-Adresse: pipikaki@onionmail |

||

| PizzaCrypts | .id-[victim_id]-m |

Bleeping |

|||

| Pojie | .52pojie .itunes |

52pojie-DECRYPT---- |

E-Mail-Adresse: 52pojie_mail@proto |

AES + RSA | |

| PokemonGO | .locked | Basiert auf Hidden Tear | AES (256) | ||

| Polaris | WARNING.txt | Den verschlüsselten Dateien wird keine Dateiendung hinzugefügt. | AES + RSA | ||

| PoliceRecords | .CRYPT | FAQ.txt Police_Decrypt0r.tx |

|||

| Polyglot | Imitiert den CTB-Locker | AES (256) | Kaspersky Decrypter | ||

| PonyFinal | .enc | README_files.txt | Verlangt ein Lösegeld von 300 BTC. E-Mail-Adresse: thecurelegion@prot |

AES (128) + RSA (4096) | |

| Poop69 | .poop69news@gmail |

Read Me First!.txt | |||

| Popcorn Time | .filock | restore_your_files. restore_your_files. |

AES (256) | ||

| Potato | .potato | README.png README.html |

AES (256) | ||

| Povlsomware | .rtcrypted | ransometoad.txt | AES + RSA | ||

| PowerWare | Bleeping |

||||

| PowerWorm | DECRYPT_INSTRUCTION |

Sieht aus wie CryptoWall 3. Jedoch mit zusätzlichen Warnungen am unteren Rand, u. a. dass der Lösegeldpreis nach einiger Zeit steigen wird. Keine Entschlüsselung möglich! Die Ransomware löscht die Schlüssel und vernichtet die Dateien. | |||

| PPDDDP | .ppdddp | FileRestore.html | AES | ||

| Prestige | .enc | README | E-Mail-Adresse: Prestige.ranusomew |

||

| Princess Locker | !_HOW_TO_RESTORE_[e !_HOW_TO_RESTORE_[e !_HOW_TO_RESTORE_*i .*id* @_USE_TO_FIX_JJnY.t |

Princess Locker Decryptor | |||

| PRISM | |||||

| Problem | .problem | readme.txt | AES + RSA | ||

| Project34 | ПАРОЛЬ.txt | ||||

| ProposalCrypt | .crypted | Proposal Crypt Decrypter | |||

| Protect | .protect3 | How_to_back_files.h |

|||

| Proton | .kigatsuH | README.txt | |||

| Proxima | .Proxima | Proxima_Readme.txt | E-Mail-Adressen: mikel@onion, mikel@cyberfear | ||

| Ps2exe | |||||

| Pupsa2 | .puspa2#mejukeni7 |

XXX_HELLO'S_READ_ME |

Ändert das Desktop-Hintergrun |

||

| PureLocker | .CR1 | YOUR_FILES.txt | E-Mail-Adresse: cr1-silvergold1@pr |

AES + RSA | |

| Putinwillburninhell | .putinwillburninh |

Die Ransomware enthält eine Nachricht über die Ukraine-Krise. Keine Zahlungsaufforderu |

|||

| PyCipher | .CRYPT | README.txt | AES + RSA | ||

| PyL33T | .d4nk | Python Ransomware | |||

| Pylocky | RANSOM_PYLOCKY.A | PyLocky Decryptor | |||

| Pzcqyq | .pzcqyq | HOW TO RESTORE YOUR PZCQYQ FILES.TXT | |||

| Quantum | .quantum | README_TO_DECRYPT.h |

|||

| QuickBuck | ransomware-simulato |

||||

| QuiDDoss | .Read me | Read me.txt | E-Mail-Adresse: QuiDDoss@protonmai |

||

| Qxtfkslrf | .qxtfkslrf | HOW TO RESTORE YOUR QXTFKSLRF FILES.TXT | |||

| R | Ransomware.txt | ||||

| R0n | .r0n | FILES ENCRYPTED.txt | |||

| R980 | .crypt | DECRYPTION INSTRUCTIONS.txt rtext.txt |

|||

| RA World | .RAWLD | Data breach warning.txt | |||

| RAA encryptor | .locked | !!!README!!![id].rt |

|||

| Rabion | RaaS-Kopie von Ranion RaaS | ||||

| Radamant | .RDM .RRK .RAD .RADAMANT |

YOUR_FILES.url | AES (256) | Emsisoft Decrypter | |

| Raf | .Raf | readme-warning.txt | E-Mail-Adressen: khakuta@msgsafe.io |

||

| Ragnar Locker | .ragnar | AES + RSA | |||

| Ragnarok | .ragnarok_cry .ragnarok .rgnk .odin |

How_To_Decrypt_My_F |

E-Mail-Adresse: asgardmaster5@ protonmail.com | AES + RSA | |

| Rajah | .rajah | +README-WARNING+.tx |

|||

| Rakhni | .locked .kraken .darkness .nochance .oshit .oplata@qq_com .relock@qq_com .crypto .helpdecrypt@ukr. .pizda@qq_com .dyatel@qq_com _ryp .nalog@qq_com .chifrator@qq_com .gruzin@qq_com .troyancoder@qq_c .encrypted .cry .AES256 .enc .hb15 |

fud.bmp paycrypt.bmp strongcrypt.bmp maxcrypt.bmp Random.bmp |

Dateien können teilweise verschlüsselt sein | Kaspersky Decrypter | |

| Ramsomeer | Basiert auf DUMB | ||||

| Ran | .Ran | Payment.txt | |||

| Random30 | .Random | E-Mail-Adresse: datas_back_help112 |

AES + RSA | ||

| Ranger3X | .Ranger3X | DecryptFiles.txt | |||

| Ranion | RaaS Service | AES (256) | |||

| Rannoh | Kaspersky Decrypter | ||||

| RanRan | .zXz | VictemKey_0_5 VictemKey_5_30 VictemKey_30_100 VictemKey_100_300 VictemKey_2000_3000 VictemKey_3000 zXz.html |

RanRan Decryption | ||

| Rans-A | .Rans-A | HOW TO DECRYPT FILES.txt | Xorist Ransomware-Famiie | ||

| Ransoc | Verschlüsselt keine Benutzerdateien | ||||

| Ransom32 | |||||

| Ransomboggs | .chsch | SullivanDecryptsYou |

E-Mail-Adresse: m0nsters-tnc@proto |

AES (256, CBC-Modus) + RSA | |

| Ransomwarebit | Restore_Your_Files. |

Dateiendung: 3 zufällige Zeichen. | |||

| Ransomwared | .ransomwared | DES | Emsisoft Decrypter | ||

| Rapax | .rapax | instruction.txt | |||

| Rapid | .rapid3 | How_to_back_files.h |

|||

| Raptor | .dec | #_HOW_TO_DECRYPT_#_ |

E-Mail-Adresse: Raptorfiles@yahoow |

||

| Rdapdylvb | .rdapdylvb | HOW TO RESTORE YOUR FILES.TXT | |||

| Rdptest | .rdptest | info.txt info.hta |

|||

| Read | .read | +README-WARNING+.tx |

|||

| ReadText | .readtext5 | How_to_back_files.h |

|||

| Recon | .Recon | Recon.txt | |||

| Recov | .Recov | Dectryption-guide.t |

|||

| Rector | .vscrypt .infected .bloc .korrektor |

Kaspersky Decrypter | |||

| RedAlert | .crypt658 | HOW_TO_RESTORE | |||

| RedKrypt | .p.redkrypt | RedKrypt-Notes-READ |

E-Mail-Adresse: rexplo8sdh1ba6ta18 |

||

| RedRoman | .REDROMAN | OPENTHIS.html RR_README.html README.html |

Verlangt ein Lösegeld von 200 US-Dollar in BTC. | AES + RSA | |

| RedRum | .id-.[].redrum | decryption.txt | RSA (1024) | Emsisoft Decrypter | |

| RegretLocker | .mouse | HOW TO RESTORE FILES.TXT | AES + RSA | ||

| Reload | .reload | +README-WARNING+.tx |

|||

| RemindMe | .remind | decypt_your_files.h |

|||

| Rentyr | Read-me22.txt | Verlangt ein Lösegeld von 100 US-Dollar in BTC. E-Mail-Adressen: polleryou1@ctempla |

AES | ||

| Repair | .repair | How_to_back_files.h |

|||

| Resq100 | .resq100 | resq_Recovery.txt | |||

| Rever | .rever | ||||

| Rguy | .rguy | _readme.txt | |||

| Rhino | .rhino .parrot .coka |

info.hta Decryptor_Info.ht ReadMe_Decryptor. |

E-Mail-Adressen: generalchin@counte |

AES + RSA | |

| Rincrypt | .rincrypt | READ THIS.txt | |||

| Rincrypt 3 | .rincrypt3 | READ_THIS.txt | |||

| RNS | .rns | ReadMe.txt | AES + RSA | ||

| Robaj | .Robaj | readme.txt | |||

| Robux | read_it.txt | Verlangt ein Lösegeld von 5.000 Robux (für ein Spielabonnement). E-Mail-Adresse: g0dd@criptext.com | |||

| Rocklee | .rocklee | +README-WARNING+.tx |

|||

| Rokku | .rokku | README_HOW_TO_UNLOC README_HOW_TO_UNLOC |

Curve (25519) + ChaCha | ||

| Rook | .Rook .Tower |

HowToRestoreYourFil |

AES (128) | ||

| Royal | .royal | README.TXT | |||

| RSA-4096 | .RSA-4096 | HOW TO DECRYPT FILES.txt | |||

| Run | .run10 | How_to_back_files.h |

|||

| RunSomeAware | .graysuit .swagkarna |

AES + RSA | |||

| RU_Ransom | .fs_invade | Полномасш� |

|||

| RYKCRYPT | .RYKCRYPT | unlock-info.txt | |||

| Sa58 | .sa58 | info.txt | |||

| Salma | .salma | read_me.txt | Verlangt ein Lösegeld von 50 US-Dollar in BTC. | AES + RSA | |

| Samas-Samsam | .encryptedAES .encryptedRSA .encedRSA .justbtcwillhelpy .btcbtcbtc .btc-help-you .only-we_can-help .iwanthelpuuu |

HELP_DECRYPT_YOUR_F |

AES (256) RSA (2096) |

Bleeping |

|

| Sanction | .sanction | DECRYPT_YOUR_FILES. |

AES (256) RSA (2096) |

||

| Sanctions | .wallet | RESTORE_ALL_DATA.ht |

AES (256) RSA (2048) |

||

| Sardoninir | .enc | ||||

| Satan | .stn | HELP_DECRYPT_FILES. |

RaaS | AES (256) RSA (2096) |

|

| Satana | Sarah_G@ausi.com_ |

!satana!.txt | |||

| SatanCryptor | .satan .M0rphine .session |

#SATAN CRYPTOR #.hta | AES | ||

| SaveLock | .savelock52 | How_to_back_files.h |

|||

| SaveTheQueen | .SaveTheQueen .SaveTheQueenING |

.SaveTheQueen.HelpM |

AES | ||

| SayLess | .saylessrsnm | SAYLESS-RANSOMWARE. |

AES + RSA | ||

| ScammerLocker | Die Lösegeldforderung ist der Sperrbildschirm. Den verschlüsselten Dateien wird keine Dateiendung hinzugefügt. E-Mail-Adresse: salbom.smtp@gmail. |

AES | |||

| ScareCrow | .CROW | readme.txt | |||

| SchrodingerCat | .schrodingercat | how_to_back_files.h |

|||

| Scraper | Ändert den Dateityp nicht | Scraper Decryptor | |||

| Script | .Script | read_it.txt | |||

| scytaleSECC | .scytaleSECC | ___RECOVER__FILES__ |

|||

| SDK | .SDK | info.txt | |||

| Secles | .secles | ReadMe.txt | |||

| SecureAgent | .secured | Die Lösegeldforderung ist der Sperrbildschirm. | |||

| SecurityAgent | .saved | Nutzt das kostenlose GnuPG-Programm, um die Dateien zu verschlüsseln. | |||

| Sekhmet | .cSlFg .RXfbY .jHXeqt .DtiM .wlxVM |

RECOVER-FILES.txt | RSA (2048) + ChaCha | Emsisoft Decrypter | |

| Senanam | .senanam | READ_IT.txt | |||

| SENATOR | .SENATOR | SENATOR ENCRYPTED.txt | |||

| Septwolves | .septwolves | RESTORE_FILES_INFO. |

|||

| SerbRansom | .velikasrbija | ||||

| Serpent | .serpent | HOW_TO_DECRYPT_YOUR HOW_TO_DECRYPT_YOUR |

Batch-Datei Passcode: RSA1014DJW2048 | AES (256) | |

| Serpico | DetoxCrypto Variante | AES | |||

| Sfile | .sfile2 .sfile3 |

!_FILES_ENCRYPTED_. |

SHA (512) + AES (256) + RSA (2048) | ||

| Shade (Troldesh) | xtbl ytbl breaking_bad heisenberg better_call_saul los_pollos da_vinci_code magic_software_sy windows10 windows8 no_more_ransom tyson crypted000007 crypted000078 rsa3072 decrypt_it dexter miami_california. |

README{1-10}.txt | AES (256) | Kaspersky Decrypter | |

| Shadow | .Shadow | readme.txt | |||

| Shanova | .shanova | read_it.txt | |||

| Shark | .locked | Readme.txt | AES (256) | ||

| ShellLocker | .L0cked | ||||

| Shiel | .shiel | README!.txt | |||

| ShinoLocker | .shino | ||||

| SHINRA | .SHINRA3 | #SHINRA-Recovery.tx |

|||

| SHTORM | .SHTORM | info.txt info.hta |

|||

| Shujin | 文件解密帮助. |

||||

| Shuriken | .Shuriken | READ-ME-SHURKEWIN.t |

|||

| SickFile | .sickfile | how_to_back_files.h |

|||

| SilentAnonymous | .SILENTATTACK | Silent_Anon.txt | |||

| Silvertor | .silvertor | README.html | Verlangt ein Lösegeld von 250 $ in BTC. | AES + RSA | |

| Simple_Encoder | .~ | _RECOVER_INSTRUCTIO |

AES | ||

| Sirattacker | How to Recovery.bat | Lösegeldforderung per Hintergrundbild | |||

| SkidLocker / Pompous | .locked | READ_IT.txt | AES (256) | Decryption Anleitung | |

| Skull | .skull | read_it.txt | |||

| Skylock | .skylock | How_to_back_files.h |

|||

| SkyName | Basiert auf HiddenTear | ||||

| Skynet | .Skynet | Instructions for decryption.txt | |||

| Skynetlock | .skynetlock | How_to_back_files.h |

|||

| Skynetwork | .skynetwork8 | How_to_back_files.h |

|||

| SlankCryptor | .slank | Die Lösegeldforderung ist der Sperrbildschirm. | |||

| Slide | .Slide | ||||

| Slime | .slime | read_it.txt | |||

| Smash! | |||||

| Smaug | HACKED.txt | E-Mail-Adresse: smaug_raas@secmail |

AES (256) + RSA (2048) | ||

| SMILE DOG | .sMilE | SMILEJPG.txt | |||

| Smrss32 | .encrypted | _HOW_TO_Decrypt.bmp | |||

| Snake-Ekans | Fix-your-files.txt | AES | |||

| Snea575 | .hackedbySnea575 | README_txt.txt | |||

| SNet | .SNet | DecryptNote.txt | |||

| SNSLocker | .RSNSlocked .RSplited |

READ_Me.txt | AES (256) | ||

| Snwkz | .snwkz | HOW_TO_DECRYPT.txt | |||

| Sojusz | .sojusz | -----README_WARNING |

AES (256) + RSA (2048) + ChaCha | ||

| Somik1 | .somik1 .arnoldmichel2 @ tutanota.com |

WARNING.txt WARNING2.txt WARNING3.txt |

AES | ||

| SpartCrypt | .SpartCrypt[LordCra |

Emsisoft Decrypter | |||

| Sphinx | .sphinx | HOW TO DECRYPT FILES.txt | AES + RSA | ||

| Spider | .Spider | AES | |||

| SplinterJoke | .SplinterJoke | ransom_note.txt | AES & RSA | ||

| Spoosh | .sophos | information.hta | |||

| Spora | [Infection-ID].HT |

||||

| Sport | .sport | ||||

| SpotifyxBiden | .spotifyxbiden | .read_it.txt | Die Lösegeldforderung ist der Sperrbildschirm. | ||

| Ssaw | .ssaw | ||||

| Stampado | .locked | Zufällige Nachricht enthält eine Bitcoin-Adresse mit Anweisungen. Coded by "The_Rainmaker". Löscht zufällig alle 6 Stunden eine Datei und löscht nach 96 Stunden den Entschlüsselung |

AES (256) | Decryption Anleitung | |

| STEEL | .STEEL | info.txt info.hta |

|||

| Stolen | .stolen | +README-WARNING+.tx |

|||

| STOP Djvu | .pcqq .igvm |

_readme.txt | helpmanager@airmai |

Emsisoft Decrypter | |

| Stop24/7 | .stop | RECOVERY_INFORMATIO |

E-Mail-Adressen: stop@onionmail.com |

||

| StopWarInUkraine | .freeukraine | ||||

| Strictor | .locked | AES (256) | |||

| Striked Ransomware | .Andrey.gorlachev .nukem@mortalkomb .rap@mortalkombat .m.pirat@aol.com .duk@mortalkombat .jekabro@mortalko .bitcoin@mortalko |

Bleeping |

|||

| Strip4you | .strip4you | КАК РАСШИФРОВ� |

|||

| Such_Crypt | .mwahahah | AES + RSA | |||

| SULINFORMATICA | .aes | Instruction.txt | |||

| Sunjn | .sunjn | Dectryption-guide.t |

|||

| Surprise | .surprise .tzu |

DECRYPTION_HOWTO.No |

AES (256) | ||

| Surtr | .SURT | SURTR_README.txt SURTR_README.hta |

AES + RSA | ||

| Survey | ThxForYurTyme.txt | ||||

| Sus | .sus | read_it.txt | |||

| SWIFT | .SWIFT | #SWIFT-Help.txt | |||

| SynAck | RESTORE_INFO-[ID].t |

synack@secmail.pro

synack@scryptmail. |

ECIES + AES (256), RSA (2048) + AES (256) | Emsisoft Decrypter | |

| SynoLocker | |||||

| SYSDF | .SYSDF | README!.txt | |||

| SZFLocker | .szf | AVG Decryptor | |||