Was ist Ransomware?

Felix Bauer

Felix Bauer

Zusätzlich zur Tätigkeit als Sicherheitsberater schreibt Felix Bauer häufig Fachbeiträge zu den Themen IT-Sicherheit und Internet-Technik. Seine Themenschwerpunkte: Antivirus, Sicherheitslücken und Malware. Unter anderem schrieb Felix Bauer bereits Fachbeiträge für die IT-Fachzeitschriften Computerwelt, Heise und IT-Administrator. Felix Bauer wurde in zahlreichen Fach- und News-Beiträgen erwähnt (u. a. in der Wiener Zeitung und in der Computerworld). Einige Referenzen finden Sie auf Felix Bauers Internetseite.

Felix Bauer besitzt den Abschluss Master of Science in Security and Forensic Computing.

Felix Bauer ist Mitbegründer der Initiative bleib-Virenfrei. Alle Beiträge von Felix Bauer ansehen →

Kurz und knapp das Wichtigste

- Ransomware ist eine Erpressersoftware, die Daten auf dem Computer oder im Netzwerk verschlüsselt und für die Freigabe ein Lösegeld („Ransom“) verlangt.

- Ransomware wird meist über E-Mail-Anhänge, infizierte Webseiten oder Sicherheitslücken in Software verbreitet. Sobald der Computer infiziert ist, werden die Daten verschlüsselt und unbrauchbar gemacht.

- Es gibt verschiedene Arten von Ransomware ↓, z.B. Verschlüsselungstrojaner, Locker, oder Doxware, die mit Datenlecks drohen. Ziel sind häufig nicht nur Privatpersonen, sondern auch Unternehmen und Organisationen.

- Bekannte Varianten von Ransomware ↓ sind WannaCry, Cerber und CryptoLocker. Die Zahlung des Lösegelds ist riskant, eine Wiederherstellung der Daten ist nicht garantiert.

- Um Ransomware vorzubeugen ↓, sollte man immer Software-Updates einspielen, Backups erstellen, nur eingeschränkte Benutzerkonten verwenden und Antivirenprogramme einsetzen.

- Ist man Opfer einer Ransomware-Attacke geworden, sollte man schnell handeln, das infizierte System vom Netz trennen und Anzeige erstatten. Teilweise gibt es auch kostenlose Entschlüsselungstools.

Arten von Ransomware

Ransomware kann viele Formen annehmen, aber alle haben eines gemeinsam: Sie fordern ein Lösegeld für die Wiederherstellung des Systems oder der Dateien. Ransomware-Angriffe sind darauf ausgelegt, die Not und Angst von Menschen auszunutzen, um sie zur Zahlung zu bewegen.Nachfolgend sind die gängigsten Ransomware-Varianten aufgeführt:

- Krypto-Malware oder Verschlüsselungsprogramme sind einer der bekanntesten und schädlichsten Varianten. Bei dieser Art von Ransomware werden Dateien und Daten innerhalb eines Systems verschlüsselt, so dass der Inhalt ohne Entschlüsselungsschlüssel nicht mehr lesbar ist. Bei korrekter Implementierung verwendet Ransomware eine Verschlüsselung, die nicht geknackt werden kann. Das Entfernen der Malware löst das Problem nicht.

- Locker sperren das komplette System, so dass der Zugriff auf Dateien und Anwendungen nicht mehr möglich ist. Ein Sperrbildschirm zeigt die Lösegeldforderung an, eventuell mit einem Countdown, um den Druck zu erhöhen.

- Doxware oder Leakware droht damit, private oder sensible Unternehmensdaten im Internet zu veröffentlichen. Viele Menschen geraten in Panik und zahlen das geforderte Lösegeld. Um zu verhindern, dass private Daten an die Öffentlichkeit gelangen.

- Scareware ist eine gefälschte Software, die vorgibt, einen Virus oder ein anderes Problem auf Ihrem Computer entdeckt zu haben. Sie fordert Sie auf, für die Behebung des Problems zu bezahlen. Einige Arten von Scareware sperren den Computer, andere überfluten den Bildschirm lediglich mit Popup-Warnungen, ohne tatsächlich Dateien zu beschädigen. Eine bekannte Variante ist der Fake BKA Trojaner, der sich als Strafverfolgungsbehörde ausgibt und vor illegalen Online-Aktivitäten warnt.

Wie verbreitet sich Ransomware?

Ransomware kann auf verschiedene Weise auf Ihren Computer oder Ihr System gelangen. Am häufigsten geschieht dies über Spam-E-Mails, die entweder einen schädlichen Anhang oder einen Link zu einer schädlichen oder kompromittierten Webseite enthalten. Sobald ein ahnungsloser Benutzer den Anhang öffnet oder auf den Link klickt, kann die Ransomware den Computer des Opfers infizieren und sich im gesamten Netzwerk verbreiten.Ein anderer Weg ist das Ausnutzen einer Sicherheitslücke über ein Exploit-Kit, wie bei der berüchtigten WannaCry-Ransomware, die 2017 über eine Sicherheitslücke Hunderttausende Computersysteme infizierte. WannaCry nutzte eine Schwachstelle im Windows-Betriebssystem aus, die zuerst von der NSA entdeckt und dann von den Shadow Brokers öffentlich gemacht wurde. Bereits in den ersten Stunden wurden 200.000 Computer in 150 Ländern infiziert. Der bis dahin größte Cyberangriff in der Geschichte des Internets.

Ist das System einmal infiziert, kann Ransomware entweder den Zugriff auf die Festplatte sperren oder Dateien auf dem Computer verschlüsseln. Zwar kann die Schadsoftware entfernt und das System in den vorherigen Zustand zurückversetzt werden, die Dateien bleiben jedoch verschlüsselt. Sie sind sozusagen unlesbar gemacht worden und eine Entschlüsselung ist ohne den Schlüssel des Angreifers nicht möglich.

Cyberkriminelle haben in den letzten Jahren erkannt, dass Unternehmen und Organisationen wesentlich profitabler sind als Privatanwender. Daher nehmen sie auch größere Ziele ins Visier: Polizeidienststellen, Stadtverwaltungen, Universitäten und sogar Kliniken.

Nachfolgend einige Unternehmen, die in den letzten Jahren von Ransomware-Angriffen betroffen waren:

- Colonial Pipeline, einer der größten Treibstofflieferanten in den USA

- Garmin, ein großes Technologieunternehmen

- COSCO Shipping, ein großes amerikanisches Logistikunternehmen

- Quest Diagnostics, ein amerikanisches Unternehmen für medizinische Aufzeichnungen

- Als auch andere Unternehmen wie: Maersk, FedEx, Merck, Telefonica, Sanofi und viele mehr.

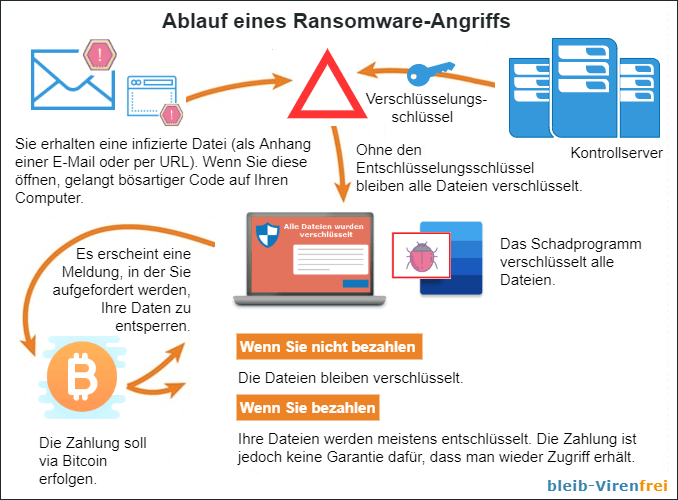

Ablauf eines Ransomware-Angriffs

Auch wenn sich der Ablauf von Ransomware zu Ransomware unterscheidet, kann er in der Regel in vier Phasen unterteilt werden:- Das Opfer erhält eine E-Mail, die einen schädlichen Link oder eine mit Malware infizierte Datei enthält. Alternativ kann die Infektion über eine bösartige Webseite erfolgen, die einen Exploit enthält, der eine Schwachstelle auf dem Computer des Opfers ausnutzt.

- Wenn das Opfer auf den Link klickt oder den Anhang herunterlädt und öffnet, wird ein so genannter Payload auf dem Computer installiert. Dieser infiziert das System mit Schadsoftware.

- Anschließend verschlüsselt die Malware alle Dateien, einschließlich der Daten in Cloud-Konten (Google Drive, Dropbox), die mit dem Computer synchronisiert werden. Darüber hinaus kann die Malware auch Daten auf anderen Computersystemen verschlüsseln, die mit dem Netzwerk verbunden sind.

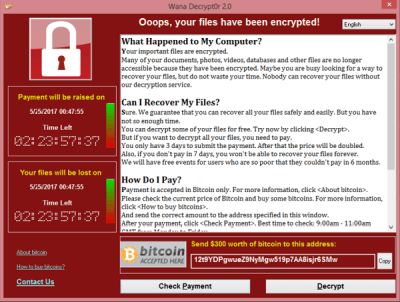

- Auf dem Bildschirm erscheint eine Warnmeldung mit Anweisungen zur Bezahlung des Entschlüsselungsschlüssels. Das Ganze geschieht in wenigen Sekunden. Die Opfer sind meist völlig sprachlos und stehen fassungslos vor der Lösegeldforderung.

Bekannte Beispiele für Ransomware

-

WannaCry

WannaCry ist eine weit verbreitete Ransomware. Im Jahr 2017 waren mehr als 100.000 Organisationen in über 150 Ländern betroffen. WannaCry infizierte Windows-Rechner über eine Microsoft-Schwachstelle namens EternalBlue.

-

TorrentLocker

Die Ransomware wird über Spam-E-Mail-Kampagnen verbreitet. TorrentLocker verwendet den AES-Algorithmus zur Verschlüsselung. Die Malware sammelt E-Mail-Adressen aus dem Adressbuch des Opfers, um sich weiter zu verbreiten.

-

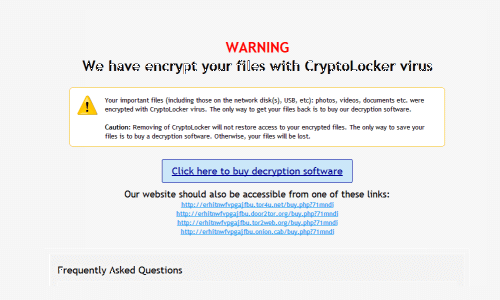

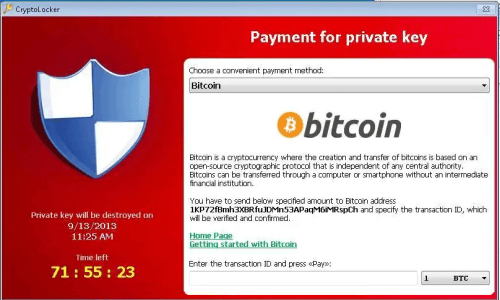

CryptoLocker

Das ursprüngliche CryptoLocker-Botnetz (zur Verbreitung) wurde im Mai 2014 stillgelegt, die Hacker hinter dem Botnetz verdienten knapp 3 Millionen US-Dollar. Die Ransomware wird weithin verbreitet. Das Wort "CryptoLocker" ist zum Synonym für Ransomware geworden.

-

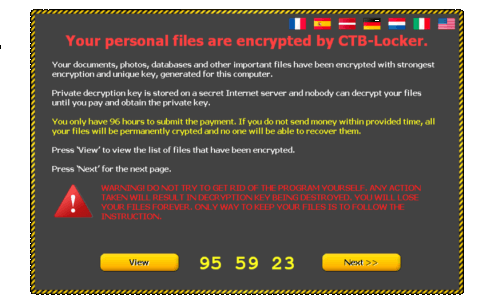

CTB-Locker

Ein Partnerprogramm für Hacker. Die Kriminellen hinter CTB-Locker lagern den Infektionsprozess gegen eine Gewinnbeteiligung aus.

-

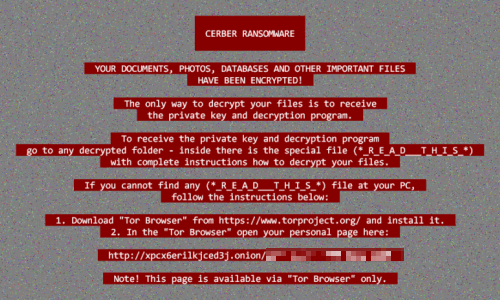

Cerber

Cerber infiziert regelmässig Millionen von Computern mit ausgeklügelten Phishing-Kampagnen. Als Zahlungsportal dient eine verschlüsselte Tor-Seite.

Was Sie bei einem Ransomware-Angriff tun sollten

- Anzeichen erkennen: Ein klarer Hinweis darauf, dass Ihr System mit Ransomware infiziert wurde, ist eine Meldung mit Lösegeldanweisungen. Aber auch Fehlermeldungen beim Versuch, bestimmte Dateien zu öffnen, können auf eine Ransomware-Infektion hindeuten.

- Schnelle Maßnahmen ergreifen: Trennen Sie das infizierte Gerät umgehend vom Netzwerk. Ransomware kann sich automatisch im Netzwerk verbreiten. Sie sind also möglicherweise nicht das einzige Opfer.

- Ransomware identifizieren:

Sobald Ransomware in Ihr System eingedrungen ist, können Sie in der Regel nicht viel tun. Außer das Lösegeld zu bezahlen (nicht empfohlen) oder das System mit einem Backup wiederherzustellen. In den seltensten Fällen ist es jedoch möglich, die Daten ohne Zahlung des Lösegelds wiederherzustellen: Einige Sicherheitsfirmen haben Entschlüsselungstools entwickelt. Eine Zusammenstellung kostenfreier Entschlüsselungs-Tools, inklusive Informationen zur Ransomware-Identifizierung haben wir hier online gestellt.

Wichtig: Die Zahlung des Lösegelds ist keine Garantie dafür, dass die Cyberkriminellen Ihnen den Entschlüsselungsschlüssel zur Verfügung stellen. Oft bleiben die Dateien trotzdem verschlüsselt. - Anzeige erstatten: Das Bundesamt für Sicherheit in der Informationstechnik (BSI) rät Opfern von Ransomware dringend, Anzeige zu erstatten[1].

Schutzmaßnahmen gegen Ransomware

Sie sollten das Risiko eines Ransomware-Angriffs unbedingt ernst nehmen und einige Schutzmaßnahmen ergreifen:- Am besten beugen Sie einem Ransomware-Angriff vor, indem Sie Ihr Betriebssystem regelmäßig auf den neuesten Stand bringen. Die Hersteller von Betriebssystemen stellen regelmäßig Updates und Patches bereit, sobald neue Bedrohungen auftauchen. Zu oft kommt es zu Systemausfällen, weil Patches nicht installiert wurden. Wenn es Updates gibt, die älter als ein Jahr sind und nicht installiert werden, dann steigt das Risiko für Angriffe deutlich. Systeme, die regelmäßig aktualisiert werden, bieten eine niedrigere Angriffsfläche.

- Halten Sie auch alle anderen Programme (Browser, E-Mail-Programm usw.) auf dem neuesten Stand.

- Verwenden Sie kein Administratorkonto für alltägliche Aufgaben. Verwenden Sie ein Gastkonto mit eingeschränkten Rechten.

- Aktivieren Sie die integrierte Firewall Ihres Betriebssystems.

- Sichern Sie Ihre Daten regelmäßig auf einem externen Gerät. Damit Sie schnell reagieren können, falls es zu Sicherheitsproblemen kommt.

- Vorsicht vor Phishing-Mails. Klicken Sie nie auf unbekannte Links oder Anhänge. Sobald der Link oder Anhang angeklickt wird, kann der Schadcode ausgeführt und der Computer mit Ransomware infiziert werden. Wichtig: Phishing-E-Mails sind so gestaltet, dass sie den Anschein erwecken, von einem seriösen Unternehmen zu stammen. Auch können Phishing-E-Mails den Anschein erwecken, von einem Freund oder Arbeitskollegen zu stammen.

- Egal, ob es sich um PCs, Macs, Laptops, Smartphones oder Tablets handelt: Installieren Sie eine Antivirensoftware mit automatischem Update-Modul und Echtzeit-Scanner. Einen Überblick über die besten Antivirenlösungen (Stiftung Warentest) finden Sie in diesem Artikel.

- Benutzen Sie einen Ad-Blocker, um die Bedrohung durch potenziell bösartige Werbung zu minimieren.

- Lassen Sie in Office-Programmen keine Makros zu.

- Halten Sie sich von illegalen Download-Seiten fern. Solche Seiten sind Brutstätten für unzählige Arten von Malware.